- Алгоритмы

- Встраивание криптопро csp в приложения

- Высокоуровневые функции обработки криптографических сообщений

- Документация

- Загрузка

- Инструментарий разработчика capicom

- Инструментарий разработчика криптопро csp sdk

- Использование cryptoapi

- Использование sspi

- Использование криптопро csp в по microsoft

- Лицензирование

- Низкоуровневые функции обработки криптографических сообщений

- Системные требования

- Функции кодирования/декодирования

- Функции работы со справочниками сертификатов

- Цели использования криптографических функций

Алгоритмы

Приложение поддерживает все современные криптографические алгоритмы, в том числе подпись по ГОСТ Р 34.10-2001 и по ГОСТ Р 34.10-2022 (256 бит и 512 бит), хэш по ГОСТ Р 34.11-94 и по ГОСТ Р 34.11-2022 (256 бит и 512 бит), а также подпись RSA, ECDSA, хэш SHA-1, SHA-2 и т.п.

Встраивание криптопро csp в приложения

Для встраивания КриптоПро CSP в разрабатываемые приложения следует использовать функции Microsoft CryptoAPI, SSPI, CAPICOM, а так же КриптоПро ЭЦП Browser plug-in. Ниже приведено краткое описание этих интерфейсов. Более подробное описание можно найти в программной документации MSDN (Microsoft Developer Network).

Высокоуровневые функции обработки криптографических сообщений

Именно эта группа функций (Simplified Message Functions) в первую очередь предназначена для использования в прикладном ПО. С помощью этих функций можно:

Эти функции (так же как и функции низкого уровня) оперируют сертификатами открытых ключей X.509 для адресации отправителя/получателя данных. В качестве формата данных, формируемых функциями, используется формат PKCS#7 (RFC2315) или CMS (RFC2630) в Windows.

Документация

С помощью программы «КриптоАРМ» вы можете расшифровать и проверить ЭП отдельного файла или группы файлов, папку с файлами (при этом каждый файл, входящий в указанную папку, будет расшифрован и проверена подпись) или зашифрованные архивы.

Расшифровать файл и проверить электронную подпись за одну операцию вы можете через:

Выберите пункт меню

Расшифровать и проверить подпись

. Далее следуйте рекомендациям Мастера по выполнению операции:

1. На первом шаге для упрощения работы вы можете выбрать в списке одну из уже установленных настроек подписи и расшифрования. Если вы хотите в дальнейшем использовать выбранную настройку по умолчанию, поставьте флаг в пункте Использовать настройку по умолчанию.

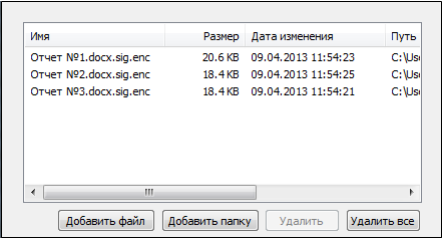

2. Выберите один или несколько файлов с зашифрованными и подписанными данными (кнопки Добавить файл / Добавить папку).

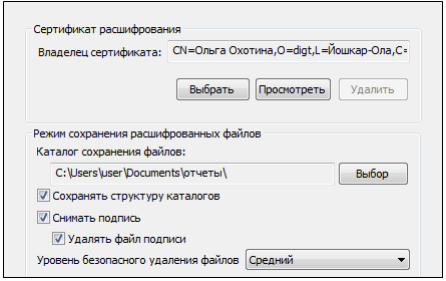

3. В следующем окне выберите предпочтительный сертификат расширования (кнопка Выбрать). Указанный сертификат вы можете просмотреть, нажав на кнопку Просмотреть.

В данном окне также можно выбрать:

Каталог сохранения файлов. Если поле каталога оставить пустым, то по результатам операции файлы будут сохранены в текущем каталоге.

Сохранить структуру каталогов — при включении сохраняет структуру каталогов для выбранных файлов.

Снимать подпись — при проверке отделяет файл подписи от исходного файла.

Удалять файл подписи — после снятия подписи удаляет файл подписи, оставляя только исходный файл.

Уровень безопасного удаления файлов. Подробнее о настройках уровня безопасного удаления читайте в разделе Настройки каталогов хранения файлов.

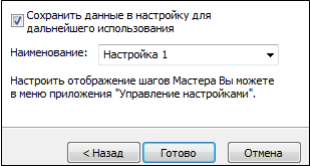

4. После завершения сбора данных для расшифрования и проверки подписи возникнет окно с информацией о статусе операции и об используемых параметрах. Для продолжения нажмите на кнопку Готово.

5. Данные будут расшифрованы и по умолчанию сохранены в тот же каталог, в котором находится исходный файл данных. Имя нового файла совпадает с именем подписанного и зашифрованного файла (только без дополнительного расширения). Если файл с таким именем уже существует, сохраните его под другим именем. Далее проверяется корректность ЭП и действительность сертификата отправителя.

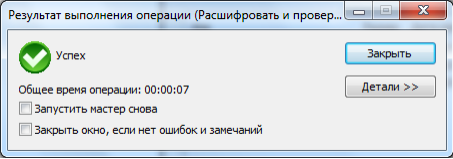

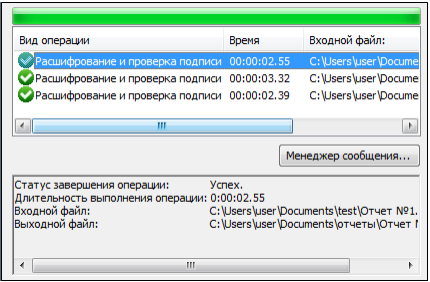

6. После завершения операции возникнет окно Результат выполнения операции. Чтобы просмотреть детальную информацию о результатах проверки подписи и используемых параметрах: имя исходного файла, имя выходного файла, статус завершения операции, длительность выполнения операции, нажмите кнопку Детали.

Если вы хотите просмотреть информацию об ЭП и сертификате подписчика, выделите запись в списке окна Результат выполнения операции и нажмите на кнопку Менеджер сообщения.

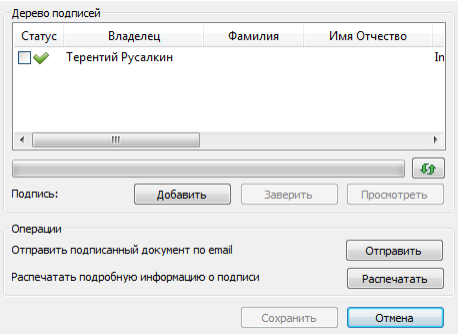

Откроется окно Управление подписанными данными, в котором вы можете:

- просмотреть подписанные данные (кнопка Просмотреть напротив имени файла) и сохранить их на локальный компьютер или отчуждаемый носитель (кнопка Сохранить).

- просмотреть следующую информацию (кнопка Просмотреть):

- о добавленной к файлу электронной подписи;

- о сертификате, с помощью которого был подписан файл, и его статусе;

- о штампах времени на подпись и подписываемые данных.

- отправить по электронной почте.

Загрузка

Начиная с КриптоПро CSP 3.9, приложение cryptcp входит в дистрибутивный диск СКЗИ (как на *nix, так и на Windows), сертифицировано для работы в его составе и доступно для скачивания на странице загрузки СКЗИ.

Руководство по использованию cryptcp входит в комплект документации на СКЗИ.

Лицензия для тестирования

Инструментарий разработчика capicom

CAPICOM предоставляет COM-интерфейс, использующий основные функции CryptoAPI. Этот компонент является добавлением к уже существующему COM интерфейсу Certificate Enrollment Control (xenroll), который реализуют клиентские функции генерации ключей, запросов на сертификаты и обмена с центром сертификации.

С выпуском данного компонента стало возможным использование функций формирования и проверки электронной цифровой подписи, построения и проверки цепочек сертификатов, взаимодействия с различными справочниками сертификатов (включая Active Directory) с использованием Visual Basic, C , JavaScript, VBScript и среды разработки Delphi.

Загрузить дистрибутив и примеры использования CAPICOM можно непосредственно с сайта Microsoft.

Подробную информацию о CAPICOM смотрите на сайте Microsoft в следующих разделах:

Инструментарий разработчика криптопро csp sdk

КриптоПро CSP может использоваться для встраивания в прикладное программное путем непосредственного вызова функций КриптоПро CSP после загрузки модуля с использованием функции LoadLibrary.

Для этих целей в комплект поставки включается Руководство программиста (csp_2_0.chm, tls_2_0.chm для версии 2.0, CSP_3_0.chm, SSPI_3_0.chm, CAPILite_3_0.chm для версии 3.0), описывающее состав функций и тестовое ПО (sample2_0.zip для версии 2.0 и SDK для версии 3.0).

Руководство программиста и тестовое ПО для версии 3.6 доступны на странице загрузки.

Онлайн-версия руководства программиста для версии 3.6 также доступна на нашем сайте:

Тестовое ПО разработано с использованием компиляторов Microsoft Visual C (версия 2.0) и Microsoft Visual Studio .NET (для 3.0).

Для компиляции программ, входящих в тестовое ПО, дополнительно необходимы include файлы и библиотеки, входящие в Microsoft Windows Platform SDK.

В состав тестов входят примеры использования различных криптопровайдеров, входящих в состав Windows, для формирования/проверки электронной цифровой подписи, шифрования/расшифрования сообщений, создания и проверки сертификатов и другие примеры. Примеры используют функции CryptoAPI, подробное описание которых можно получить в MSDN, а также позволяют вызывать функции криптопровайдеров непосредственно на низком уровне.

Вы также можете получить уже скомпилированную тестовую программу csptest2_0.exe для версии 2.0 или SDK для версий 3.0 и выше.

Использование cryptoapi

Использование CryptoAPI в ОС Windows/Solaris/Linux/FreeBSD преследует две главные цели:

На рисунке ниже приведена общая архитектура криптографических функций.

Общая архитектура CryptoAPI состоит из пяти основных функциональных групп:

Использование sspi

Использование SSPI в ОС Windows/Solaris/Linux/FreeBSD преследует две главные цели:

Использование криптопро csp в по microsoft

К стандартным приложениям, которые теперь могут использовать российские алгоритмы электронной цифровой подписи и шифрования, относятся:

Лицензирование

Для ОС семейства Windows приложение командной строки cryptcp имеет отдельную лицензию, отличную от лицензии на КриптоПро CSP для Windows. Для приобретения лицензии на приложение командной строки cryptcp для Windows обращайтесь на страницу приобретение.

Для ОС семейства Unix приложение командной строки не требует отдельной лицензии.

Низкоуровневые функции обработки криптографических сообщений

Данная группа функция (Low Level Message Functions) предназначена для аналогичных целей, что и группа высокоуровневых функций, но обладает большей функциональностью. Вместе с тем большая функциональность потребует от прикладного программиста более детальных знаний в области прикладной криптографии.

Системные требования

Приложение cryptcp требует установленного СКЗИ КриптоПро CSP и работает на тех же ОС, на которых работает это СКЗИ.

Функции кодирования/декодирования

Данные функции предназначены для преобразование (кодирования) из внутреннего представления объектов, используемых в CryptoAPI, во внешнее представление и обратно. В качестве внешнего представления объектов используется формат ASN.1 (Abstracy Syntax Notation One), определенный серией рекомендаций X.680.

К этой же группе функций можно отнести набор функций, позволяющих расширить функциональность CryptoAPI, путем реализации и регистрации собственных типов объектов.

Функции работы со справочниками сертификатов

Эта группа функций предназначена для хранения и обработки сертификатов в различных типах справочников. Причем в качестве справочника могут использоваться самые различные типы хранилищ: от простого файла до LDAP.

Цели использования криптографических функций

Для обеспечения защиты электронных документов и создания защищенной автоматизированной системы в первую очередь используют криптографические методы защиты, которые позволяют обеспечить защиту целостности, авторства и конфиденциальности электронной информации и реализовать их в виде программных или аппаратных средств, встраиваемых в автоматизированную систему.

В общем случае создание защищенной автоматизированной системы — это в каждом конкретном случае процесс индивидуальный, поскольку не бывает абсолютно одинаковых систем, а бывают лишь типовые решения, реализующие те или иные функции по защите информации.

В первую очередь при создании защищенной автоматизированной системы необходимо определить модель угроз и политику безопасности проектируемой системы. Впоследствии, исходя из этого, можно определить тот набор криптографических функций и организационно-технических мер, реализуемых в создаваемой системе.

Ниже приведен основной перечень функций защиты информации, реализуемый при помощи криптографических функций библиотек СКЗИ.

- Конфиденциальность информации. При передаче данных в сети обеспечивается использованием функций шифрования. При хранении данных (на дисках, в базе данных) может использоваться функция шифрования или (для обеспечения НСД к хранимой информации) функция шифрования на производном (например, от пароля) ключе.

- Идентификация и авторство. При сетевом взаимодействии (установлении сеанса связи) обеспечивается функциями ЭЦП при использовании их в процессе аутентификации (например, в соответствии с рекомендациями Х.509). Одновременно при аутентификации должна использоваться защита от переповторов. Для этих целей может быть использована функция имитозащиты с ограничениями, так как при вычислении имитовставки используется симметричный ключ шифрования, единый для двух субъектов (объектов) системы. При электронном документообороте обеспечивается использованием функций ЭЦП электронного документа. Дополнительно должна быть предусмотрена защита от навязывания, переповтора электронного документа.

- Целостность. Обеспечивается использованием функций ЭЦП электронного документа. При использовании функций шифрования (без использования ЭЦП) обеспечивается имитозащитой. Для обеспечения целостности хранимых данных может быть использована функция хеширования или имитозащиты, но при этом не обеспечивается авторство информации.

- Неотказуемость от передачи электронного документа. Обеспечивается использованием функций ЭЦП (подпись документа отправителем) и хранением документа с ЭЦП в течение установленного срока приемной стороной.

- Неотказуемость от приема электронного документа. Обеспечивается использованием функций ЭЦП и квитированием приема документа (подпись квитанции получателем), хранением документа и квитанции с ЭЦП в течении установленного срока отправляющей стороной.

- Защита от переповторов. Обеспечивается использованием криптографических функций ЭЦП, шифрования или имитозащиты с добавлением уникального идентификатора сетевой сессии (электронного документа) с последующей их проверкой приемной стороной или разработкой специализированного протокола аутентификации (обмена электронными документами).

- Защита от навязывания информации. Зашита от нарушителя с целью навязывания им приемной стороне собственной информации, переданной якобы от лица санкционированного пользователя (нарушение авторства информации). Обеспечивается использованием функций ЭЦП с проверкой атрибутов электронного документа и открытого ключа отправителя. В случае навязывания информации про компрометации ключа обеспечивается организационно-техническими мероприятиями. Например, созданием системы централизованного управления ключевой информацией (оповещением абонентов) или специализированных протоколов электронного документооборота.

- Защита от закладок, вирусов, модификации системного и прикладного ПО. Обеспечивается совместным использованием криптографических средств и организационных мероприятиях.