- Что такое СКЗИ, и какие они бывают

- Цели и методы криптографической защиты информации

- Что такое алгоритм RSA?

- Что такое алгоритм DSA?

- Виды СКЗИ

- Ограничения в работе с СКЗИ

- Как используют СКЗИ в работе

- Типы криптографии

- Что такое СКЗИ и для чего нужны средства криптографической защиты

- Виды СКЗИ для электронной подписи

- Области использования электронной подписи

- Использование шифровальных криптографических средств в современном мире

- Правила и предписания для замены СКЗИ

- Защита криптографической информации в коммерческой деятельности

- Алгоритмы электронной подписи

- А что за границей?

- Как работает СКЗИ

- Какие функции выполняет блок СКЗИ

- Замена блока СКЗИ, стоимость и нюансы

- Работа СКЗИ и их применение

- Требования при использовании СКЗИ

- Виды СКЗИ для электронной подписи — программные и аппаратные СКЗИ

Что такое СКЗИ, и какие они бывают

СКЗИ (средство криптографической защиты информации) — это программа или устройство, которое шифрует документы и

генерирует электронную подпись (ЭП). Все операции производятся с помощью ключа электронной подписи, который

невозможно подобрать вручную, так как он представляет собой сложный набор символов. Тем самым обеспечивается

надежная защита информации.

Цели и методы криптографической защиты информации

Основная цель криптографической защиты заключается в обеспечении конфиденциальности и безопасности информации при ее обмене между пользователями в сетях.

Криптографическая защита информации применяется для:

Что такое алгоритм RSA?

Алгоритм RSA является открытым ключом подписи и был разработан в 1977 году тремя учеными — Роном Ривестом, Ади Шамиром и Леонардом Адлеманом. Его основная идея заключается в использовании логарифмических функций для создания вычислительно сложной, но быстрой процедуры, которая может противостоять перебору.

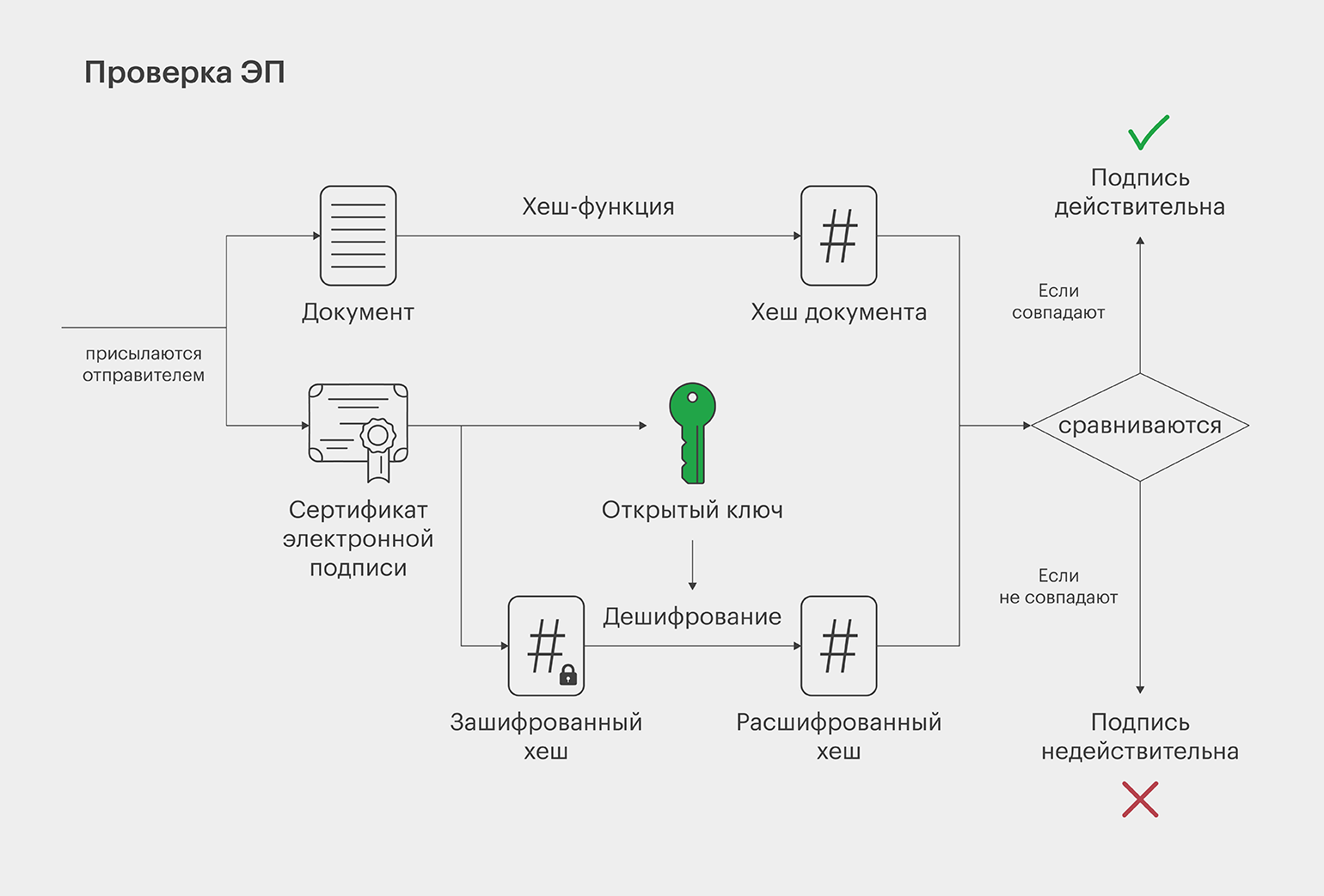

При этом алгоритм может использоваться не только для создания цифровой подписи, но и для шифрования и расшифрования информации, обеспечивая безопасный обмен данными. На прилагаемом изображении можно увидеть процесс проверки цифровой подписи, используя методологию RSA.

Сейчас ни одна служебная машина не обходится без тахографа и СКЗИ, программно — аппаратного шифровального средства. Дословная расшифровка аббревиатуры СКЗИ — средство криптографической защиты информации, необходимость наличия обусловлена возможностью компанией контролировать параметры движения предоставляемого транспортного средства, и даже режимы труда и отдыха водителей. Также, на сегодняшний день, существует Приказ Минтранса, который гласит, что грузовые автомобили массой свыше 3,5 тонн, а также автобусы в обязательном порядке должны быть оснащены цифровым тахографом и соответствующим блоком.

Что такое алгоритм DSA?

Алгоритм цифровой подписи является стандартом FIPS (Федеральный стандарт обработки информации) для создания подписей. В 1991 году он был предложен, а в 1994 году стандартизирован Национальным институтом стандартов и технологий (NIST) . Преимущества алгоритма DSA следующие:

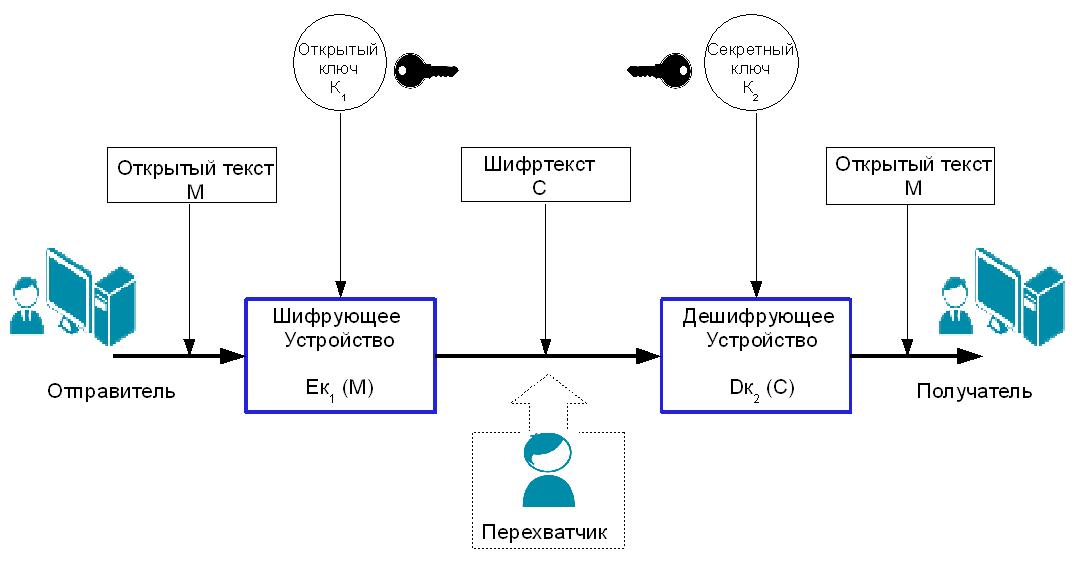

Криптографическое шифрование данных заключается в преобразовании информации с помощью кодирования, чтобы обезопасить ее от возможных атак злоумышленников.

Для этого сообщение преобразуется с помощью специального алгоритма (ключа) и передается получателю. Получатель, в свою очередь, использует аналогичный алгоритм расшифровки для того, чтобы прочитать сообщение.

Таким образом, криптографическое шифрование защищает информацию от получения третьими лицами и от возможного использования ее злоумышленниками.

Современный метод шифрования данных, который используется в настоящее время, называется симметричным криптографическим ключом.

Криптографическое шифрование данных — это обратимое кодирование данных, выполняемое с помощью специального алгоритма (ключа). В настоящее время существует масса алгоритмов шифрования, которые имеют высокую криптографическую стойкость, то есть для расшифровки требуется значительный объём времени и ресурсов.

Средства криптографической защиты (СКЗИ) представляют собой программные решения, которые используются для шифрования данных при обмене информацией и её хранении. Так, СКЗИ нужны для доверенного хранения документов или передачи информации по защищенным каналам связи. Например, бухгалтерия отправляет счета-фактуры, отчеты и другие важные документы в госорганы при помощи криптографических средств защиты. Или аналогичным образом дешифрует ответы от контрагентов и протоколов от ФНС, ПФР, ФСС и других инспекций.

Виды СКЗИ

Есть два вида средств криптографической защиты, которые используются повсеместно: это отдельно устанавливаемое ПО и программы, заранее «вшитые» в устройство-носитель (например, USB-токен).

К первому виду относятся программы, которые можно поставить на большинство операционных Windows-систем, включая серверные версии, а также UNIX-подобные ОС:

Эти СКЗИ прошли сертификацию в соответствии с актуальным государственными стандартами и надёжно работают в компаниях разного уровня. Главной особенностью такого ПО является необходимость покупать лицензию на каждое новое устройство.

Ко второму виду СКЗИ, встроенных в носитель, относят:

Небольшие токены частично решают проблему удобства эксплуатации СКЗИ. Достаточно обеспечить устройству доступ к сети — процесс шифрования и дешифровки будет идти внутри носителя, не требуя установки дополнительного программного обеспечения.

Кроме того, существуют комбинированные решения.

Ограничения в работе с СКЗИ

Особенностью использования средств криптозащиты информации является плохая (а чаще полная) несовместимость разных средств друг с другом. Использовать КриптоПро CSP и VipNet CSP на одном компьютере не получится — обязательно пойдут сбои и станут появляться ошибки. Поэтому при работе с разными СКЗИ настоятельно рекомендуем использовать разные компьютеры.

Аренда облачного сервера для разработки, хостинга, обученияПодробнее

Как используют СКЗИ в работе

Алгоритм использования СКЗИ при работе с информацией выглядит примерно следующим образом:

Именно обеспечение целостности и невзламываемости документов после подписания их электронной подписью и есть одна из основных задач СКЗИ. Создание электронных подписей, проверка их подлинности, зашифровка и дешифровка данных — всё это необходимо для гарантированно безопасного обмена ценными документами.

Типы криптографии

Поскольку СКЗИ используют криптоалгоритмы, может возникнуть вопрос: а какие вообще существуют типы криптографии? Их три:

С закрытым ключом

Криптография с закрытым ключом предполагает, что отправитель и получатель будут использовать один и тот же ключ для шифрования и расшифровки данных. Поэтому этот тип криптографии часто называют симметричным. Он считается наиболее простым.

Ключ, разумеется, должен быть только у отправителя и получателя. Он используется в шифре во время шифрования данных. Поэтому человек, который знает секретный ключ, может расшифровать данные. Как правило, такая криптография используется для шифрования данных на носителях, так как передача секретного ключа может привести к его компрометации. Среди известных алгоритмов симметричной криптографии можно вспомнить AES, DES и шифр Цезаря.

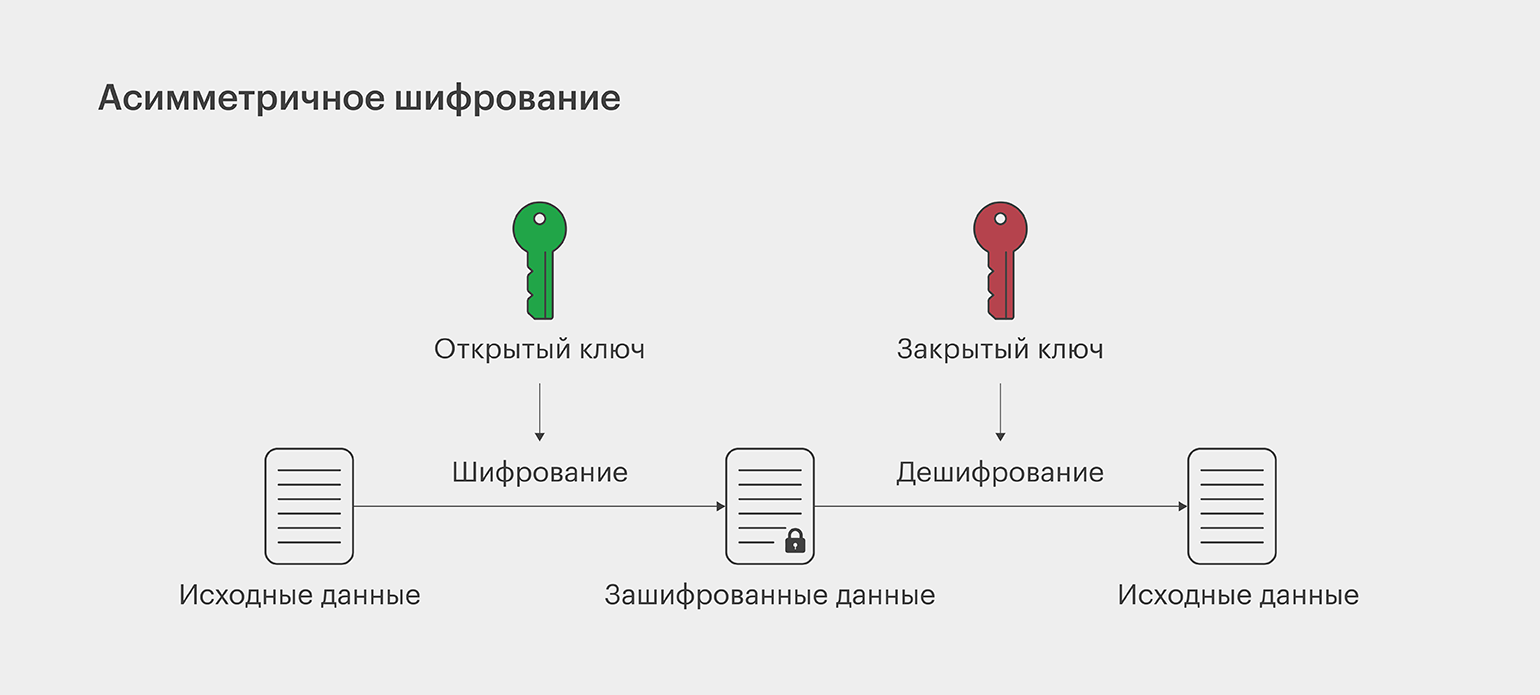

С открытым ключом

Криптография с открытым ключом предполагает наличие двух ключей — один для шифрования данных, другой для их расшифровки. По отдельности они бесполезны, так как ключом шифрования расшифровать сообщение не получится.

Открытый (публичный) ключ находится в свободном доступе и может быть использован любым человеком. Закрытый (секретный) ключ хранится только у владельца. Среди известных алгоритмов асимметричной криптографии можно вспомнить ECC, протокол Диффи-Хеллмана, DSS.

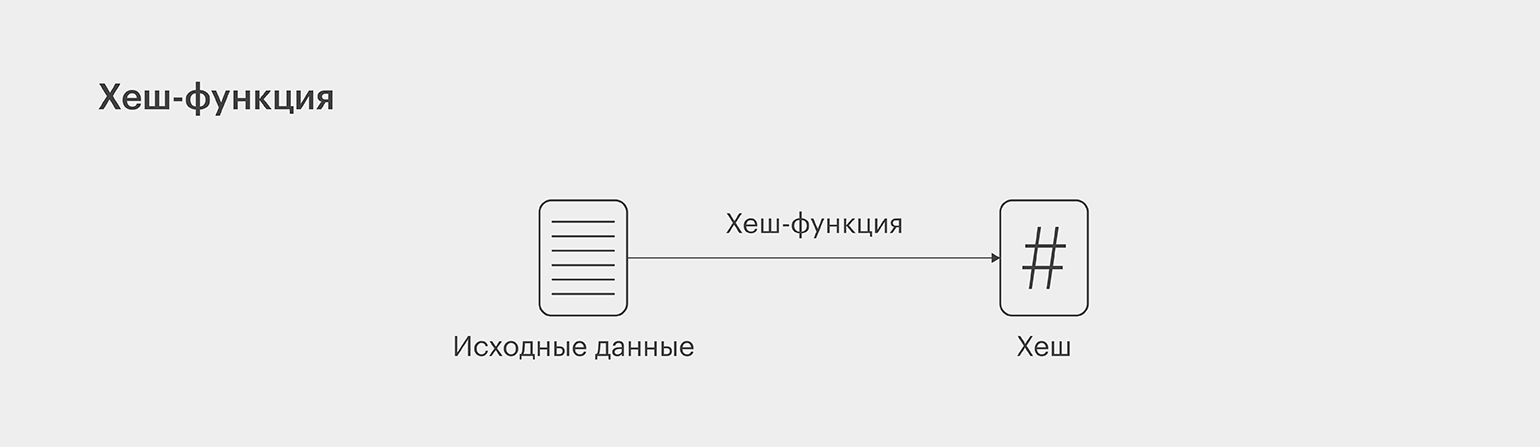

Криптография с хешированием предполагает использование необратимых односторонних функций, которые не позволяют восстановить исходное сообщение. Хеширование — это способ преобразования информации в строку фиксированной длины. Для каждой процедуры хеширования в идеале должен получаться уникальный хеш. И единственный спосовзломать хеш — использовать все возможные варианты, пока не получится точно такой же хеш.

Хеширование используется для хэширования важных данных

(паролей, например) и в сертификатах. Среди известных алгоритмов хеширования

можно вспомнить MD5, CRC, SHA-1, SHA-2 и SHA-3.

Что такое СКЗИ и для чего нужны средства криптографической защиты

Подробно разбираем, как работают электронная подпись, хеш-функции, асимметричное шифрование и другие средства защиты данных.

Иллюстрация: Катя Павловская для Skillbox Media

Журналист, изучает Python. Любит разбираться в мелочах, общаться с людьми и понимать их.

В конце девяностых — начале нулевых в научно-популярном журнале «Наука и жизнь» публиковали логические задачки с двумя детективами: инспектором Боргом и сержантом Глумом.

В одной из них инспектор хотел отправить сержанту посылку, но почтальоны всё время воровали содержимое. Борг нашёл выход: сначала он послал коробку, запертую на большой амбарный замок, а на следующий день — бандероль с ключом от него. В итоге Глум получил свой подарок в целости и сохранности.

По схожему принципу работает и криптографическое шифрование данных. Даже если злоумышленники перехватят защищённую информацию, «вскрыть» её будет нелегко — придётся ломать «амбарный замок». Чтобы его навесить, и нужны СКЗИ.

Из этой статьи вы узнаете:

СКЗИ (средства криптографической защиты информации) — это программы и устройства, которые шифруют и дешифруют информацию и проверяют, вносились ли в неё изменения. С КЗИ используют для безопасного хранения и передачи данных. С их помощью также создают электронные подписи.

Чтобы защитить информацию, её шифруют одним из криптографических алгоритмов. Например, сравнительно простым шифром Цезаря. В нём каждая буква исходного сообщения заменяется на другую. На какую — зависит от ключа и расположения буквы в алфавите.

Например, если ключ равен трём, то все буквы в сообщении сдвигаются на три позиции вправо: А превращается в Г, Б — в Д, В — в Е, Я — в В.

Если таким образом зашифровать сообщение «Средство криптографической защиты информации», получится следующее: «Фузжфхес нултхсёугчлъзфнсм кгьлхю лрчсупгщлл».

Проблема подобных шифров в том, что их можно взломать простым перебором ключей. Поэтому сегодня для защиты информации применяют куда более изощрённые математические алгоритмы, обратить которые трудно даже с помощью суперкомпьютеров.

Например, протокол RSA в качестве одной из операций перемножает большие . Сделать это несложно, а вот для факторизации (то есть разложения на множители) удобной формулы не придумали. Затем в протоколе проводятся и другие операции: применяются функция Эйлера и возведение в степень по модулю.

Есть несколько подходов к шифрованию данных. Оно может быть:

При симметричной криптографии для шифрования и расшифровки используется один и тот же секретный ключ. Шифр Цезаря, о котором мы говорили раньше, как раз симметричный.

Инфографика: Майя Мальгина для Skillbox Media

Этот метод прост и удобен, но имеет крупную уязвимость: и у отправителя, и у получателя — один и тот же ключ. Если злоумышленники его узнают (например, перехватят при передаче), то смогут без труда получить доступ к информации.

Поэтому симметричную криптографию редко применяют для отправки сообщений. Обычно таким образом шифруют данные в состоянии покоя.

При асимметричной криптографии данные шифруются одним ключом и расшифровываются другим. Причём ключ для шифрования обычно открытый, а для дешифровки — закрытый.

Открытый ключ можно передать кому угодно, а закрытый оставляют у себя и никому не сообщают. Теперь зашифровать сообщение сможет любой, у кого есть открытый ключ, а расшифровать — только владелец секретного.

Такой подход гораздо безопаснее симметричного, но его алгоритмы сложнее, требуют больше ресурсов компьютера и, следовательно, занимают больше времени.

Гибридное шифрование — компромисс между двумя предыдущими подходами. В этом случае сообщение шифруется симметрично, а ключ к нему — асимметрично. Получателю нужно сначала расшифровать симметричный ключ, а потом с его помощью — само сообщение.

Так алгоритмы работают быстрее, чем при асимметричном подходе, а узнать ключ от сообщения сложнее, чем в симметричном.

Подробнее о симметричном, асимметричном и гибридном шифровании можно прочитать в нашей статье.

Хеш-функции отличаются от других методов криптографической защиты тем, что они необратимы: преобразованные ими данные нельзя расшифровать. Они выдают строку заранее определённого фиксированного размера (например, 256 бит), которую называют хешем, хеш-суммой или хеш-кодом.

В идеальной хеш-функции, если ей захешировать одно и то же сообщение несколько раз, результат тоже будет получаться одинаковый. Но если исходное сообщение изменить хоть немного, то хеш выйдет совершенно другой.

С помощью хеш-функций проверяют, вносились ли в данные изменения, — это полезно в электронных подписях (о них мы расскажем ниже).

Многие сервисы хранят пароли пользователей не в открытом виде, а в хешированном. Когда пользователь при авторизации вводит пароль, тот хешируется и сравнивается с хешем из базы данных. Если хеши одинаковые, значит, пароль верный.

Это даёт дополнительную защиту. Даже если кто-то получит доступ к базе данных сервиса, то увидит просто список хешей, по которым никак не сможет восстановить исходные пароли пользователей.

Основная задача СКЗИ — шифровать и расшифровывать данные. Это делают как для информации, которую куда-то отправляют (при передаче она наиболее уязвима: её можно перехватить), так и для той, которая просто хранится на одном устройстве.

Если кто-то перехватит информацию или получит доступ к устройству, ломать криптографический протокол будет просто нерационально. Например, в 2019 году французские учёные взломали 795-битный ключ RSA, потратив 4000 лет компьютерного времени — это последний рекорд. При этом в современной криптографии используют ключи с длиной от 2048 бит.

Помимо шифрования и дешифрования данных, СКЗИ могут управлять электронной подписью (ЭП). Раньше её ещё называли электронной цифровой подписью (ЭЦП), но сейчас этот термин устарел.

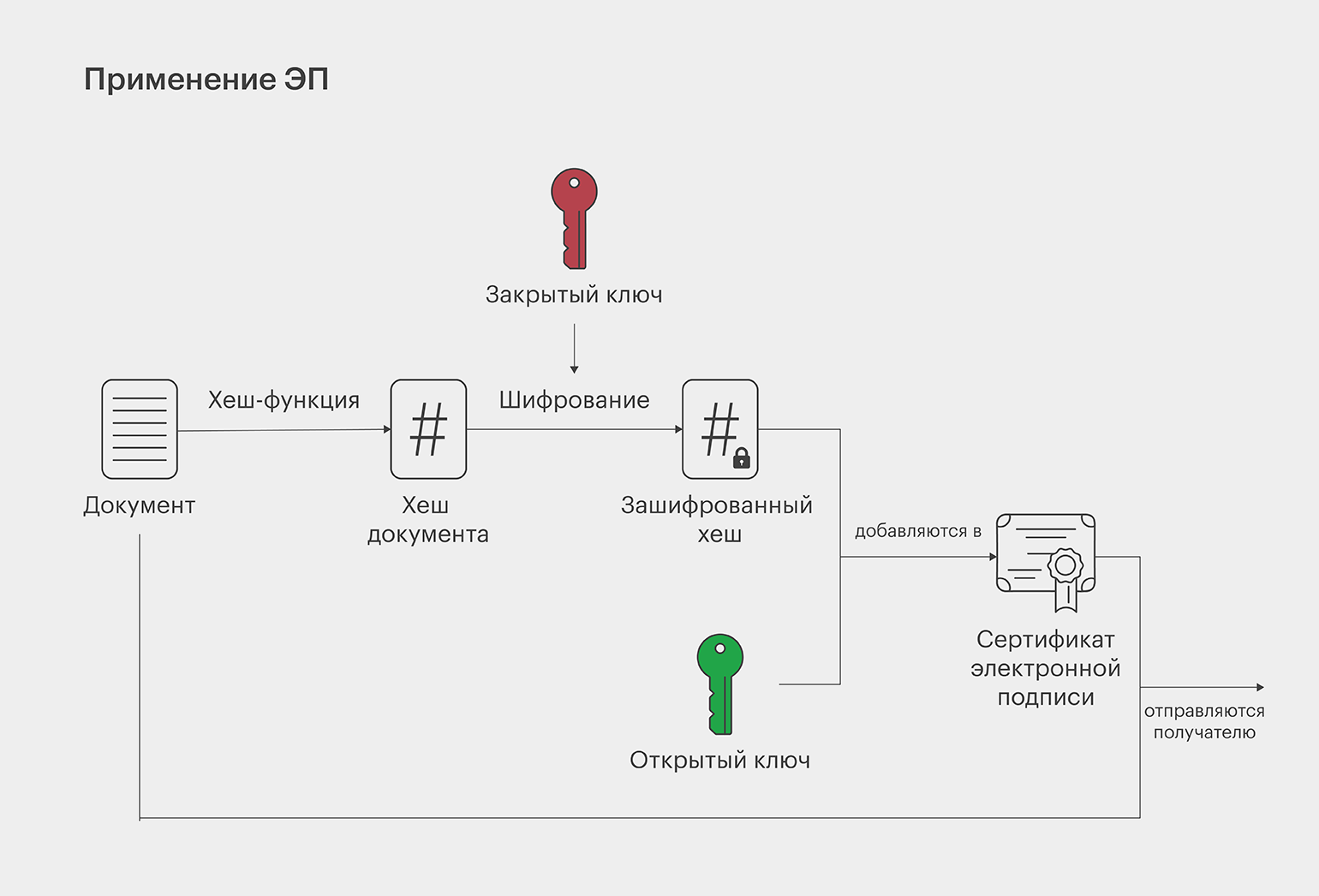

Электронная подпись — это дополнение к пересылаемому документу, созданное криптографическими методами. Она позволяет подтвердить авторство сообщения и проверить данные на целостность: не вносились ли в них изменения после того, как поставили подпись.

Так как реальные документы могут быть большого объёма, обычно ЭП применяют не к ним самим, а к их хешу. Это ускоряет работу с подписью. Также протоколы шифрования могут не уметь работать с некоторыми видами документов — хеширование же преобразует все данные в . Это решает проблему совместимости.

Чтобы поставить ЭП, используют асимметричный метод шифрования, но наоборот: сообщение шифруют закрытым ключом, а дешифруют — открытым. В общем виде электронная подпись ставится так:

Сертификат электронной подписи (его ещё называют сертификатом открытого ключа) хранит данные об отправителе и всю информацию, которая нужна для проверки авторства и подлинности документа. Работает это по следующей схеме:

Если после применения ЭП документ был хоть немного изменён, то при проверке хеши не совпадут. Если же они одинаковые, можно быть уверенным: данные добрались до получателя в целости и сохранности.

Человек, который поставил свою ЭП, потом не сможет отрицать это. Дело в том, что доступ к закрытому ключу есть только у него, а значит, никто другой подписать документ не мог.

Современные СКЗИ бывают программные и программно-аппаратные (часто их называют просто аппаратными).

Программно-аппаратные СКЗИ вшиты в специальное устройство (обычно токен). Все операции происходят на этом устройстве и скрыты от оперативной памяти компьютера, к которому он подключён. Такой вид СКЗИ считается более безопасным, чем программный.

Главная задача СКЗИ — уберечь данные от возможного взлома, поэтому в них встраивают защиту. В зависимости от её уровня присваивется класс защиты. Каждый последующий класс включает в себя все предыдущие.

Вот что нужно запомнить:

Жизнь можно сделать лучше!Освойте востребованную профессию, зарабатывайте больше и получайте от работы удовольствие. А мы поможем с трудоустройством и важными для работодателей навыками.

Виды СКЗИ для электронной подписи

Есть два вида средств криптографической защиты информации: устанавливаемые отдельно и встроенные в носитель.

СКЗИ, устанавливаемое отдельно — это программа, которая устанавливается на любое компьютерное

устройство. Такие СКЗИ используются повсеместно, но имеют один недостаток: жесткую привязку к одному рабочему

месту. Вы сможете работать с любым количеством электронных подписей, но только на том компьютере или ноутбуке,

на котором установлена СКЗИ. Чтобы работать на разных компьютерах, придется для каждого покупать дополнительную

лицензию.

При работе с электронными подписями в качестве устанавливаемого СКЗИ чаще всего используется криптопровайдер

КриптоПро CSP. Программа работает в Windows,

Unix и других операционных системах, поддерживает отечественные стандарты безопасности ГОСТ Р 34.11-2012

и ГОСТ Р 34.10-2012.

Реже используются другие СКЗИ:

Все перечисленные СКЗИ сертифицированы ФСБ и ФСТЭК, соответствуют стандартам безопасности, принятым в России.

Для полноценной работы также требуют покупки лицензии.

СКЗИ, встроенные в носитель, представляют собой «вшитые» в устройство средства шифрования, которые

запрограммированы на самостоятельную работу. Они удобны своей самодостаточностью. Все необходимое для того, чтобы

подписать договор или отчет, уже есть на самом носителе. Не надо покупать лицензии и устанавливать дополнительное

ПО. Достаточно компьютера или ноутбука с выходом в интернет. Шифрование и расшифровка данных производятся внутри

носителя. К носителям со встроенным СКЗИ относятся Рутокен ЭЦП, Рутокен ЭЦП 2.0 и JaCarta SE.

Области использования электронной подписи

Пользователь может потребовать как базовый, так и квалифицированный сертификат, содержащий специальный идентификатор. Квалифицированная ЭП обеспечивает более высокий уровень защиты.

Электронная подпись играет важную роль в электронной отчетности, которая представляется в различные государственные организации, такие как ФСС, ПФР, ФНС и другие. При этом для отправки документов необходим квалифицированный сертификат ЭП, который может быть выдан уполномоченным сотрудником организации.

Квалифицированная ЭП также требуется для участия в системах государственных закупок, проводимых через аукционы в соответствии с ФЗ-44 от 14.07.22, для подписания контрактов и других действий.

В случае электронного документооборота между компаниями, таких как счет-фактура, юридическую силу документу придает только квалифицированная ЭП.

ЭП необходима также для работы с порталами государственных организаций, таких как РКН, Госуслуги, Единый федеральный реестр сведений о банкротстве, Росимущество и другие.

Использование шифровальных криптографических средств в современном мире

Защита информации и персональных данных с помощью криптографии является неотъемлемой частью любой информационной деятельности. На сегодняшний день на рынке существует множество инструментов для решения этой задачи, включая КриптоПро CSP, Signal-COM CSP, РуТокен ЭЦП и другие программы, которые рассматриваются в данном материале.

Создание и использование средств криптографической защиты информации (СКЗИ) строго контролируется Федеральной службой безопасности Российской Федерации (ФСБ РФ) и Федеральной службой по техническому и экспортному контролю (ФСТЭК) . Любая информационная система должна быть согласована с этими органами.

Раскрываюсь больше как автор, также тут —

Правила и предписания для замены СКЗИ

Важно знать, что замена СКЗИ является одной из важнейших манипуляций в эксплуатации автомобилей. Есть конкретные данные по этому вопросу и порядок действий, который также прописан в правовых кодексах Росавтотранса:

Так как блоки СКЗИ выпускаются не производителями тахографов — работа их может быть немного разобщена. Компании, производящие блоки — не могут на 100% гарантировать отсутствие заводского брака, а гарантия обычно выдается на срок около 12 месяцев. Поэтому, чтобы компания работала без перебоев или задержек, при разбирательствах — надежнее и удобнее будет сотрудничество с легальными мастерскими, компаниями, которые дорожат своей репутацией на рынке и способны оперативно найти и решить проблему.

Защита криптографической информации в коммерческой деятельности

Современные компании хранят свою личную и конфиденциальную информацию онлайн в облачном хранилище с непрерывным подключением к сети.

Именно поэтому они включают шифрование в свои планы по обеспечению безопасности данных в облаке. Конфиденциальность и безопасность данных важны для компаний, независимо от того, где они хранятся.

Для защиты данных применяются различные устройства шифрования, а также приборы для защиты телефонной связи. С КЗИ применяется в офисном оборудовании, таком как факсы, телексы или телетайпы. Кроме того, в коммерческой отрасли используется система электронных подписей, упомянутая выше.

Алгоритмы электронной подписи

Цифровые подписи используются для аутентификации и проверки подлинности документов и данных, предотвращая их цифровую модификацию или подделку во время передачи официальных документов.

Обычно система с асимметричным ключом шифрует данные с помощью открытого ключа и расшифровывает их с помощью закрытого ключа. Но порядок, который используется для шифрования цифровой подписи, обратный.

Цифровая подпись шифруется с помощью закрытого ключа и расшифровывается с помощью открытого ключа. Поскольку ключи связаны между собой, расшифровка с помощью открытого ключа подтверждает, что соответствующий закрытый ключ был использован для создания подписи документа. Это способствует проверке происхождения подписи.

А что за границей?

Один из примеров требований по защите информации на Западе — это стандарты GO-ITS (The Government of Ontario Information Technology Standards). В соответствии с этими стандартами, криптографические материалы должны быть надежно защищены на всех этапах, включая создание, хранение, распространение, использование, отзыв, уничтожение и восстановление ключей.

Требования разбиваются на различные области:

Как работает СКЗИ

Три основных типа криптографии включают в себя криптографию с секретным ключом, криптографию с открытым ключом и хеш-функции.

Симметричная криптография, также известная как криптография с секретным ключом, использует один и тот же ключ для шифрования и расшифровки данных. Это простой способ защиты информации.

Криптографический алгоритм использует ключ для шифрования данных. Если нужно получить доступ к данным, то тот, кому доверен секретный ключ, может расшифровать данные.

Криптография с секретным ключом может использоваться как для передачи данных в режиме реального времени, так и для защиты данных в состоянии покоя, на носителе. Однако, как правило, она используется только для защиты данных в состоянии покоя, поскольку передача секретного ключа может привести к его компрометации.

Примеры алгоритмов симметричной криптографии включают AES, DES и Шифр Цезаря.

Асимметричная криптография, также известная как криптография с открытым ключом, использует пару ключей для шифрования и расшифровки данных. Один ключ, называемый «открытым ключом», используется для шифрования данных, а второй ключ, «закрытый ключ», используется для их расшифровки.

В отличие от симметричной криптографии, где один и тот же ключ используется для шифрования и расшифровки, в асимметричной криптографии эти функции выполняются разными ключами.

Закрытый ключ является секретным и должен быть известен только владельцу, в то время как открытый ключ может быть передан любому человеку. Поэтому асимметричная криптография обеспечивает более высокий уровень безопасности и конфиденциальности, чем симметричная криптография.

Существуют различные алгоритмы асимметричной криптографии, такие как ECC, Протокол Диффи-Хеллмана и DSS, которые используются для шифрования данных и обеспечения безопасности в интернет-передаче данных.

Хеш-функции — это функции, которые используются для преобразования данных в зашифрованный формат фиксированной длины. Они обычно используются для защиты данных путем создания уникальной «отпечатков» данных, которые нельзя восстановить исходное сообщение. Хороший алгоритм хеширования должен выдавать уникальный результат для каждого входного значения.

Взлом хеша возможен только путем перебора всех возможных входных значений, пока не будет получен точно такой же хеш.

Хеширование — это процесс преобразования входных данных в фиксированную длину хеш-кода. Хеширование часто используется для защиты паролей и других конфиденциальных данных. Хеш-код может быть использован в сертификатах для проверки подлинности данных.

Примеры алгоритмов хеширования включают в себя MD5, SHA-1, Whirlpool и Blake 2. Они широко используются в различных приложениях для защиты конфиденциальности и обеспечения безопасности данных.

Какие функции выполняет блок СКЗИ

Подобные автомобильные регистраторы оказались очень полезны в жизни автотранспорта, соответствующих компаний и государственных служб. Какими же основными функциями обладает блок СКЗИ:

Довольно часто блок СКЗИ обозначается с добавлением аббревиатуры НКМ, что в расшифровке значит: Навигационный Криптографический модуль. Именно он отвечает за осуществление возможностей, упомянутых выше.

Так как наличие блока для большегрузов в России является обязательным — есть перечень тахографов с СКЗИ для эксплуатации грузовиками и автобусами:

- АТОЛ Drive 5;

- Меркурий ТА-001;

Учитывая, что эксплуатация блока СКЗИ прописана в законе — отсутствие в транспортном средстве, а также игнорирование проблем и поломок у данного регистратора, отмечается нарушением у правоохранительных органов и предусматривает штрафы и наказания:

Для ИП — от 15000 до 25000 рублей;

Для юридических лиц — от 20000 до 50000 рублей;

Для должностных лиц — от 7000 до 10000 рублей;

Для водителей — от 3000 до 5000 рублей.

Избежать штрафа или наказания за неиспользование в России блока СКЗИ — удастся лишь водителям автомобилей с европейским видом тахографа и картой МАП, с допуском к выполнениям международных рейсов.

Замена блока СКЗИ, стоимость и нюансы

Полный пакет услуг по замене блока СКЗИ будет стоить около 20000 рублей. В эту стоимость входят: новый блок, стоимостью от 17000 рублей, и предоставление услуг по замене и установке — около 3000 рублей. Стоит отметить, что предприятия, предоставляющие такие услуги — должны иметь соответствующую лицензию и необходимые разрешения.

Таким образом замена блоков требует ответственного подхода. Мастерская, помимо обладания лицензий ФСБ, должна обеспечивать своим клиентам полную безопасность данных их и автомобиля, также соответствия по множеству других требований и регламентов. Мастерская должна иметь специально оборудованное помещение для установки блоков и ремонта тахографов, также достаточно квалифицированных профессионалов, с необходимыми допусками в этом деле. Поэтому, перед тем, как обратиться в компанию по ремонту и замене — рекомендуем изучить официальные требования по сервису от росавтотранса, или посетить информативные сайты, чтобы всегда знать, на что ориентироваться при замене или починке блоков и тахографа.

Описание действий при замене СКЗИ:

После установления и подключения тахографа с новым блоком, следует соблюдать некоторый порядок действий:

Владелец транспортного средства обязан хранить блок у себя, но бывают случаи, когда он не желает или нет возможности осуществить это действие — тогда услугу хранения может предоставить мастерская по обслуживанию устройства.

Как не допустить ошибок в эксплуатации и при смене блока

Квалифицированные сотрудники и лицензированные мастерские могут обеспечить вам высококлассный сервис и гарантировать беспрецедентную работу, дать гарантии и страховку. Это необходимо в случаях, когда у блока есть заводской брак, тахограф неисправен, а также могут подвести настройки ПО. Цель мастерских в таких случаях — выявить неполадки, найти быстрое решение проблем и устранить в кратчайшие сроки. Задача собственника транспортного средства проконтролировать, что работа была проведена успешно, все работает правильно, а документация на обновленное устройство заполнена без ошибок и недочетов. Ведь именно он, в случае, если устройство не работает или не соответствует нормам, понесет ответственность и будет оштрафован.

Контроль срока работы и исправности блока СКЗИ

Так как замена блока требуется каждые три года, при этом проводится ряд дорогостоящих и иногда продолжительных манипуляций — к этому нужно быть готовым заранее. Найти хороший сервис по обслуживанию, подготовить финансовые вложения, ознакомиться с документацией. Поэтому, для проверки сроков работы и возможных неисправностей блока, существуют сервисы, которые помогают считывать информацию тахографа с карточек водителя и собственника. Кроме этого, все у кого есть карта пользователя определенного транспортного средства — может видеть сроки эксплуатации в своем автопарке, а также будет оповещен самим устройством о скором окончании срока работы блока СКЗИ на устройстве.

Работа СКЗИ и их применение

Работа средств защиты криптографической информации основана на следующих принципах:

Основными функциями средств защиты криптографической информации (СКЗИ) являются:

Требования при использовании СКЗИ

Федеральная служба безопасности (ФСБ) России является регулирующим органом по вопросам информационной безопасности на территории Российской Федерации.

Федеральный закон № 149 (2008 г.) устанавливает типовые требования для обеспечения безопасности и организации работы криптографических средств, которые используются для материалов, не содержащих государственную тайну и используемых в процессе обработки персональных данных.

Закон регулирует отношения, возникающие в связи с:

Документ содержит определение понятий информации, прав доступа к ней, возможного ее носителя, его обязанностей и возможностей и допустимых действий с информацией.

Он также описывает особенности государственного регулирования в сфере информационных технологий и определяет ответственность за нарушения в этой сфере.

Следует отметить, что информация в этом законе регулярно обновляется в соответствии с мировыми тенденциями в области информационной безопасности, несмотря на то, что документ был принят в 2008 году.

Виды СКЗИ для электронной подписи — программные и аппаратные СКЗИ

Описание принципа работы криптографической защиты информации включает использование электронной подписи (ЭП) , которая является специальным реквизитом документа.

Это позволяет подтвердить принадлежность документа определенному владельцу, а также отсутствие внесения изменений с момента его создания. Э П можно сравнить со средневековой восковой печатью, которая ставилась на важные письма.

Существует два типа программ, применяемых при криптографической защите информации: отдельно устанавливаемые и встроенные в устройство. К отдельно устанавливаемым программам относятся КриптоПро CSP, Signal-COM CSP и VipNet CSP.

Они сертифицированы в соответствии с актуальными ГОСТами и работают с основными операционными системами. Однако их основным недостатком является необходимость платить за приобретение лицензии для каждого нового устройства.

К программам, встроенным в устройство, относятся Рутокен ЭЦП, Рутокен ЭЦП 2.0 и JaCArta SE. Используя этот тип СКЗИ, пользователь решает главную проблему предыдущего класса. Здесь устройству достаточно иметь доступ к сети, так как процесс шифрования и дешифрования производится внутри носителя.