Сертификат электронной цифровой подписи – это одна из главных составляющих инструмента, при помощи которого выполняется заверка электронных документов. Основная функция сертификата ключа заключается в установлении подлинности и авторства файла, созданного и передаваемого в электронном режиме. Проще говоря, такой сертификат является паспортом держателя ЭЦП, в котором содержатся персональные данные о нем. Каждому сертификату ЭЦП присваивается уникальный номер, который дублируется на бумажном носителе.

Существует квалифицированный и неквалифицированный сертификат ЭЦП, и отличаются они между собой функциональными возможностями.

Квалифицированная электронная цифровая подпись имеет расширенный спектр действия, и позволяет своим владельцам пользоваться информационными услугами, предоставляемыми федеральными порталами, а также участвовать в торгах на федеральных и коммерческих ЭТП.

Документ, подписанный электронной подписью, приобретает юридическую силу по аналогии с бумажным носителем. Квалифицированные сертификаты ЭЦП уполномочены выдавать исключительно аккредитованные удостоверяющие центры, к которым относится и всероссийский центр сертификации «Гарант».

Время на прочтение

Продолжая раскрывать тайное знание о цифровой подписи простым языком, разберем, что же нам надо для удобной и эффективной работы с ними, а также главное различие между лагерями S/MIME + X.509 и PGP.

Перед тем, как рассматривать особенности этих двух больших лагерей, стоит рассмотреть, какая информация нужна получателю для проверки подписи (а наш зашифрованный хэш уже вполне можно называть подписью), и в каком виде ее можно ему передать.

Значит, надо связать каждый открытый ключ с информацией о том, кому этот ключ принадлежит, и присылать это все одним пакетом. Тогда проблема реестра решается сама собой – пакет (а если более правильно, контейнер) с открытым ключом можно будет просто посмотреть и сразу понять его принадлежность.

Но эту информацию все так же надо связать с подписью, пришедшей получателю. Как это сделать? Надо соорудить еще один контейнер, на сей раз для передачи подписи, и в нем продублировать информацию о том, кто эту подпись создавал.

Продолжая нашу аналогию с красивым замком, мы пишем на ключе «Этот ключ открывает замок В. Пупкина». А на замке тоже пишем «Замок В. Пупкина». Имея такую информацию, получатель нашей коробочки не будет каждый из имеющихся у него ключей вставлять наугад в наш замок, а возьмет наш ключ и сразу его откроет.

А собственно, что «и»? Мы ведь пока так и не решили проблему, как донести до получателя информацию о том, какая хэш-функция применялась для хэша, а ведь для проверки подписи эта информация необходима! Решить ее можно достаточно просто: положить эту информацию в контейнер вместе с нашим открытым ключом. Ведь именно связка «хэширование – шифрование результата хеширования» считается процедурой создания цифровой подписи, а ее результат – подписью. А значит, достаточно логичным представляется объединение в связку алгоритма шифрования хэша и хэш-функции, с помощью которой он сформирован. И доставлять эту информацию тоже надо в связке.

Теперь, ненадолго вернемся к информации о подписывающем. Какого рода эта информация должна быть? ФИО? Нет, В. Пупкиных много. Ф ИО + год рождения? Так и родившихся в один день В. Пупкиных тоже предостаточно! Более того, это может быть Василий, Виктор, или даже Василиса или Виктория Пупкины. Значит, информации должно быть больше. Ее должно быть столько, чтобы совпадение всех параметров, по которым мы идентифицируем человека, было максимально невероятным.

Безусловно, такой пакет информации создать возможно. Вот только, работать с ним уже трудновато. Ведь надо наши контейнеры открытых ключей надо сортировать, хранить, использовать, в конце концов. А если для каждого использования придется указывать по полсотни параметров, то уже на втором контейнере станет понятно, что что-то надо менять. Решение этой проблемы, конечно же, было найдено.

Чтобы понять, в чем же оно заключалось, обратимся к бумажному документу, который есть у всех нас: к паспорту. В нем можно найти и ФИО, и дату рождения, и пол, и много другой информации. Но, главное, в нем можно найти серию и номер. И именно серия и номер являются той уникальной информацией, которую удобно учитывать и сортировать. Кроме того, они существенно короче всей оставшейся информации вместе взятой, и при этом все так же позволяют опознать человека.

Применяя этот же подход к контейнерам открытых ключей, мы получим, что у каждого контейнера должен быть некий номер, последовательность символов, уникальная для него. Эту последовательность символов принято называть идентификатором, а сами контейнеры – сертификатами, либо просто ключами.

Вот здесь и начинаются принципиальные различия в идеологиях OpenPGP и S/MIME + X.509. Для краткого понимания их, вернемся к нашей аналогии с паспортом.

Паспорт вы можете использовать при покупках билетов, при оформлении документов, для выдачи пропуска на какую-либо территорию и даже на территории других стран! То есть, вы используете его для идентификации вашей личности в самых различных, зачастую абсолютно не связанных друг с другом, местах, с самыми различными людьми. И везде ваш паспорт принимают. Гарантом того, что вы – это вы выступает третья сторона в ваших взаимоотношениях с другими: государство. Именно оно выдало вам ваш паспорт, специально оформленный, подписанный и заверенный, и именно поэтому ваш паспорт является таким универсальным документом.

С другой стороны, в кругу друзей, или внутри компании вам достаточно представиться так: «В. Пупкин из твоей группы в институте» или же «В. Пупкин из отдела продаж». И людям, с которыми вы контактируете в этом кругу уже не нужна третья сторона, они и так помнят Пупкина из группы с которым проучились пять лет, или Пупкина из отдела продаж, с которым недавно ходили обедать, и предоставленной вами информации им вполне достаточно.

Так же можно разделить и эти два лагеря.

Сертификат X.509 – это аналог нашего паспорта. Здесь сертификаты вам выдаются суровой третьей стороной, гарантом вашей личности: Удостоверяющим Центром (УЦ). Получающий ваши подписи человек всегда может обратиться в УЦ и спросить интересующую его информацию по вот этому конкретному сертификату.

PGP же (и стандарт OpenPGP, появившийся в дальнейшем) создавался на основе так называемых сетей доверия. Такая идея подразумевает, что обмениваются подписями люди, которым третья сторона для их взаимоотношений не нужна, а нужна только защита от нехороших лиц.

Конечно, с течением времени такое разделение стало уже достаточно условным, так как на данный момент и в S/MIME+X.509 и в PGP можно использовать методы лагеря соперников. Но все же, стандарты достаточно продолжительное время развивались параллельно и развились до той степени, что взаимная совместимость между ними стала невозможной.

Более популярным стандартном, в силу своей ориентированности на участие более компетентной третьей стороны, стал стандарт S/MIME + X.509, однако и у PGP есть некоторое количество козырей за пазухой, с помощью которых он не только не погибает, но и продолжает успешно развиваться.

Более подробное рассмотрение каждого из форматов, а также рекомендации, когда, где и какой из них использовать вы сможете прочитать уже в следующих статьях.

Так уж вышло, что несмотря на относительно неплохое понимание инфраструктуры открытых ключей, содержимое *.crt файлов всегда оставалось для меня полнейшей загадкой.

Нет, не поймите неправильно. Я знаю, что x.509 сертификат содержит информацию о владельце, открытый ключ, сведения об удостоверяющем центре и электронную цифровую подпись. Но при установке очередного сертификата меня всегда мучило любопытство.

Чем отличается идентификатор ключа от отпечатка? Какие данные сертификата подписываются, а какие нет? И что за структура данных позволяет хранить всю эту информацию, сводя избыточность к минимуму.

Но вот наконец-то любопытство перебороло лень и в данном посте я постараюсь описать структуру x.509 сертификатов и ответить на эти и другие вопросы.

- Часть 1. Самоподписанный сертификат

- Часть 2. Сертификат 2-го уровня

- Заключение

- Просмотр Ф. владельца сертификата электронной подписи

- Расположение серийного номера сертификата ЭП и пути сертификации

- Путь сертификации

- Как узнать номер сертификата электронной подписи?

- Найти сертификат ЭЦП через программу КриптоПро CSP

- Поиск сертификата ЭЦП через CertMgr

- Поиск сертификата ЭЦП в браузере

Часть 1. Самоподписанный сертификат

Для начала рассмотрим вариант самоподписанного сертификата корневого уровня.

Для упрощения задачи сгенерируем сертификат, который будет содержать только необходимые параметры:

Сделать это можно с помощью библиотеки Bouncy Castle, следующим образом:

В результате выполнения данной процедуры будет создан стандартный x.509 сертификат, который, будучи открытым с помощью hex-редактора, выглядит вот таким чудесным образом:

30 82 01 8F 30 81 F9 A0 03 02 01 02 02 01 01 30

0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 30 0D

31 0B 30 09 06 03 55 04 03 0C 02 43 41 30 20 17

0D 31 33 30 39 31 35 31 35 33 35 30 32 5A 18 0F

32 31 31 33 30 39 32 32 31 35 33 35 30 32 5A 30

0D 31 0B 30 09 06 03 55 04 03 0C 02 43 41 30 81

9F 30 0D 06 09 2A 86 48 86 F7 0D 01 01 01 05 00

03 81 8D 00 30 81 89 02 81 81 00 8D 80 B5 8E 80

8E 94 D1 04 03 6A 45 1A 54 5E 7E EE 6D 0C CB 0B

82 03 F1 7D C9 6F ED 52 02 B2 08 C3 48 D1 24 70

C3 50 C2 1C 40 BC B5 9D F8 E8 A8 41 16 7B 0B 34

1F 27 8D 32 2D 38 BA 18 A5 31 A9 E3 15 20 3D E4

0A DC D8 CD 42 B0 E3 66 53 85 21 7C 90 13 E9 F9

C9 26 5A F3 FF 8C A8 92 25 CD 23 08 69 F4 A2 F8

7B BF CD 45 E8 19 33 F1 AA E0 2B 92 31 22 34 60

27 2E D7 56 04 8B 1B 59 64 77 5F 02 03 01 00 01

30 0D 06 09 2A 86 48 86 F7 0D 01 01 05 05 00 03

81 81 00 0A 1C ED 77 F4 79 D5 EC 73 51 32 25 09

61 F7 00 C4 64 74 29 86 5B 67 F2 3D A9 39 34 6B

3C A9 92 B8 BF 07 13 0B A0 9B DF 41 E2 8A F6 D3

17 53 E1 BA 7F C0 D0 BC 10 B7 9B 63 4F 06 D0 7B

AC C6 FB CE 95 F7 8A 72 AA 10 EA B0 D1 6D 74 69

5E 20 68 5D 1A 66 28 C5 59 33 43 DB EE DA 00 80

99 5E DD 17 AC 43 36 1E D0 5B 06 0F 8C 6C 82 D3

BB 3E 2B A5 F1 94 FB 53 7B B0 54 22 6F F6 4C 18

1B 72 1C

Тот же самый сертификат, но уже открытый с помощью стандартных средств windows:

Имея два этих файла, один с двоичными данными, а другой с описанием сертификата, попробуем разобраться что здесь к чему.

Прежде всего, нужно отметить, что файл *.crt хранит информацию о сертификате в закодированном виде. Для кодирования применяется особый язык, называемый ASN.1.

ASN.1 — стандарт записи, описывающий структуры данных для представления, кодирования, передачи и декодирования данных. Wikipedia

С помощью языка ASN.1 можно описывать сложные структуры, состоящие из данных различных типов. Типичный пример ASN.1-файла выглядит как-то так:

Однако ASN.1 разрабатывался в те светлые времена, когда «640 КБ должно было хватать каждому» и тратить место на такую громоздкую запись не было никакой возможности. Поэтому, в целях экономии места, а также более удобной обработки хранимой в ASN.1-форме информации, был разработан специальный метод кодирования — DER.

DER-кодировка описывается следующим правилом. Первым записывается байт, характеризующий тип данных, затем последовательность байтов хранящих сведения о длине данных и затем уже записываются сами данные.

К примеру, для кодировки целого числа INTEGER 65537 используется следующая форма:

01 00 01.

Здесь первый байт 02, определяет тип INTEGER (полную таблицу типов вы можете найти например тут), второй байт 03 показывает длину блока. А следующие за этим байты 01 00 01, являются шестнадцатеричной записью нашего числа 65537.

В нашем случае, для описание простейшего самоподписаного сертификата, достаточно 9 типов данных. Приведем таблицу кодирования для этих типов:

Зная как кодируется каждый из этих типов, мы можем попытаться распарсить наш *.crt файл.

82 01 8F 02 01

2A 86 48 86 F7 0D 01 01 05

55 04 03 43 41

31 33 30 39 31 35 31 35 33 35 30 32 5A

32 31 31 33 30 39 32 32 31 35 33 35 30 32 5A

55 04 03 43 41

9F 2A 86 48 86 F7 0D 01 01 01

00 00 8D 80 B5 8E 80

8E 94 D1 04 03 6A 45 1A 54 5E 7E EE 6D 0C CB 0B

82 03 F1 7D C9 6F ED 52 02 B2 08 C3 48 D1 24 70

C3 50 C2 1C 40 BC B5 9D F8 E8 A8 41 16 7B 0B 34

1F 27 8D 32 2D 38 BA 18 A5 31 A9 E3 15 20 3D E4

0A DC D8 CD 42 B0 E3 66 53 85 21 7C 90 13 E9 F9

C9 26 5A F3 FF 8C A8 92 25 CD 23 08 69 F4 A2 F8

7B BF CD 45 E8 19 33 F1 AA E0 2B 92 31 22 34 60

27 2E D7 56 04 8B 1B 59 64 77 5F 01 00 01

2A 86 48 86 F7 0D 01 01 05

00 0A 1C ED 77 F4 79 D5 EC 73 51 32 25 09

61 F7 00 C4 64 74 29 86 5B 67 F2 3D A9 39 34 6B

3C A9 92 B8 BF 07 13 0B A0 9B DF 41 E2 8A F6 D3

17 53 E1 BA 7F C0 D0 BC 10 B7 9B 63 4F 06 D0 7B

AC C6 FB CE 95 F7 8A 72 AA 10 EA B0 D1 6D 74 69

5E 20 68 5D 1A 66 28 C5 59 33 43 DB EE DA 00 80

99 5E DD 17 AC 43 36 1E D0 5B 06 0F 8C 6C 82 D3

BB 3E 2B A5 F1 94 FB 53 7B B0 54 22 6F F6 4C 18

1B 72 1C

Преобразуя байты-идентификаторы типов и убирая байты описывающие длину блоков получим следующую структуру:

Это уже более похоже на то, что мы видим при открытии сертификатов в браузере или Windows. Пробежимся по каждому элементу:

Важным моментом, о котором стоит особенно упомянуть являются данные, для которых вычисляется подпись. Интуитивно может показаться, что подписываются все данные идущие до последнего поля BIT STRING, содержащего подпись. Но на самом деле это не так. В стандарте x.509 подписывается определенная часть сертификата, называемая TBS-сертификат (to be signed). В TSB-сертификат входит последовательность SEQUENCE второго уровня со всеми вложенными данными.

Т.о. если перед вами будет стоять задача проверить ЭЦП x.509 сертификата, то для этого сперва необходимо извлечь TBS-сертификат.

Еще одно замечание относится к отпечатку сертификата. Как видите сам сертификат не содержит никаких сведений об отпечатке. Это объясняется тем, что отпечаток представляет собой обычное хеш-значение SHA-1 от всего файла сертификата, со всеми его полями, включая подпись издателя. Поэтому хранить отпечаток не обязательно, можно просто вычислять хеш при каждом просмотре сертификата.

Часть 2. Сертификат 2-го уровня

Распарсив наш сертификат и преобразовав его к читаемому виду, получим следующую красоту:

Как видите, единственное отличие от самоподписанного сертификата заключается в наличие дополнительного блока:

который содержит сведения об издателе сертификата и его открытом ключе. Вот тут я хотел бы добавить одно замечание. Без этого блока сертификат все равно будет оставаться рабочим, т.к. информация хранящаяся здесь считается не более, чем дополнением, более точно указывающим каким из ключей издателя был подписан текущий сертификат. Рассмотрим каждый элемент блока отдельно.

Напоследок откроем полученный сертификат с помощью стандартных средств и убедимся, что все необходимые данные на месте:

Заключение

Тех усидчивых людей, которые продрались сквозь все эти ASN.1 выражения и шестнадцатеричные наборы данных, я хотел бы поблагодарить за прочтение. Надеюсь вам было хоть немного интересно. И стало чуточку понятнее, что же такое на самом деле X.509 сертификат.

Ну и как всегда немного ссылок для тех, кому хочется больше подробностей.

Просмотр Ф. владельца сертификата электронной подписи

Для просмотра Ф. И. О. владельца сертификата электронной подписи (ЭП) используйте один из способов:

Способ 1. Просмотр Ф. И. О. в КриптоПро CSP.

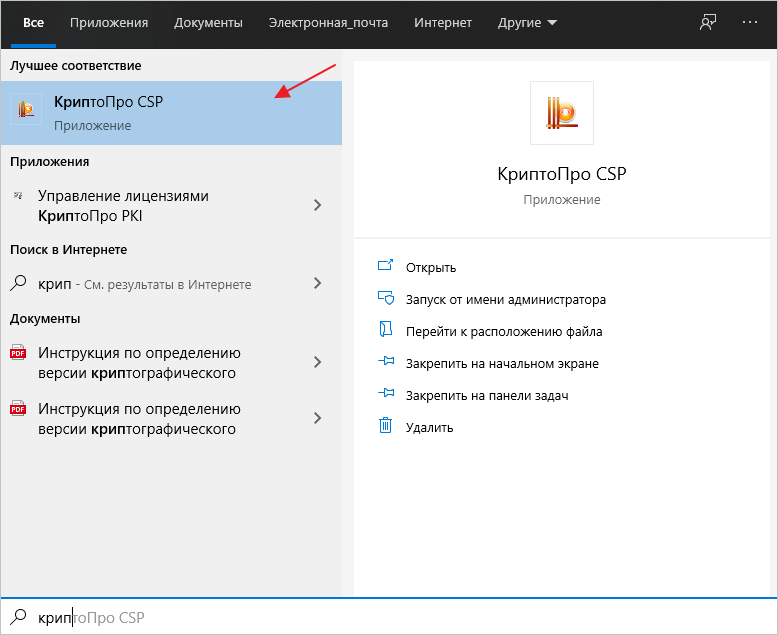

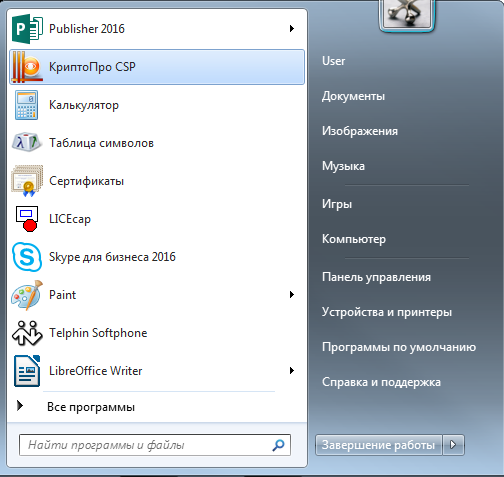

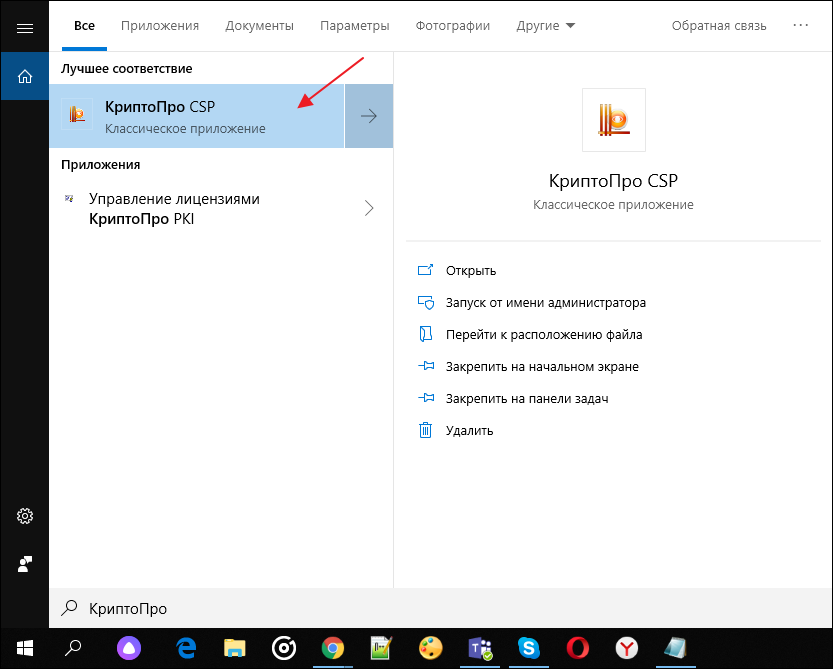

Для этого откройте программу КриптоПро CSP (Рис. 1).

Рис. 1. Поиск программы КриптоПро CSP

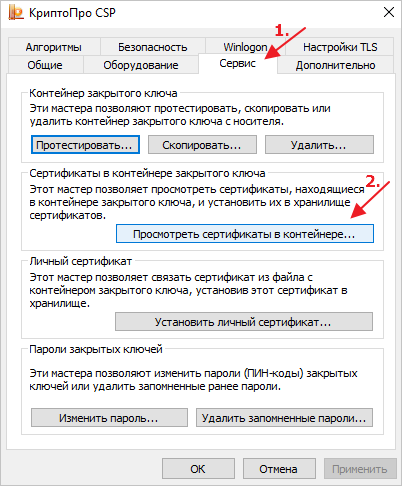

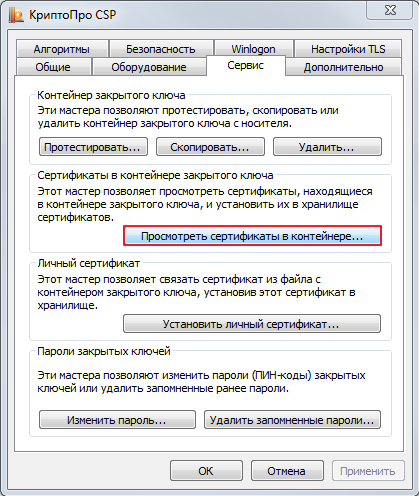

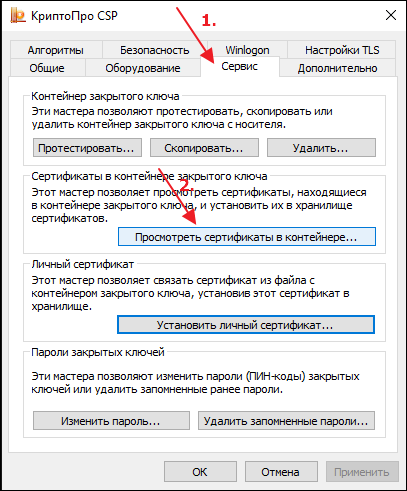

Перейдите во вкладку «Сервис», нажмите кнопку «Просмотреть сертификаты в контейнере» (Рис. 2).

Рис. 2. КриптоПро CSP. Вкладка «Сервис»

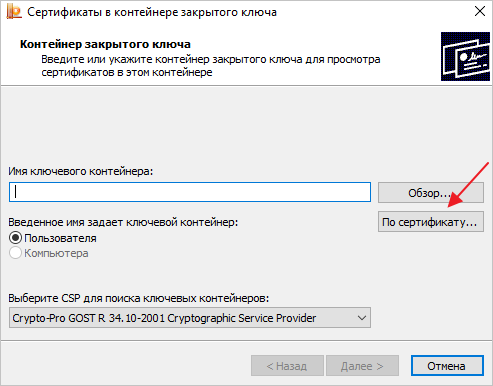

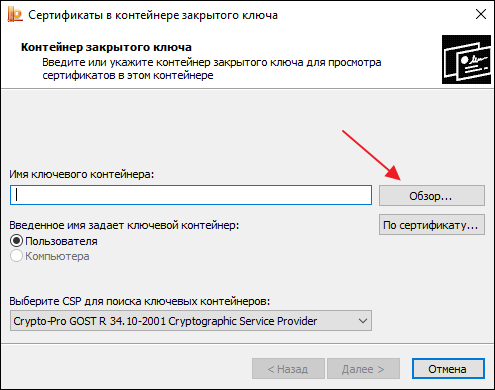

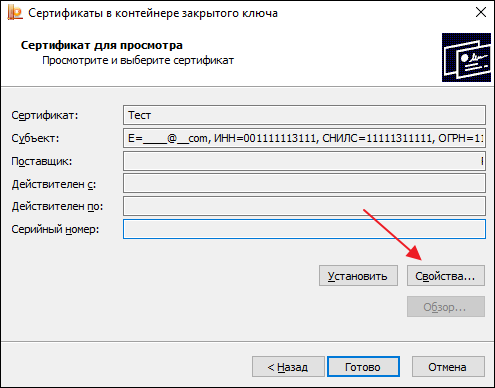

Далее нажмите кнопку «По сертификату» (Рис. 3).

Рис. 3. Контейнер закрытого ключа

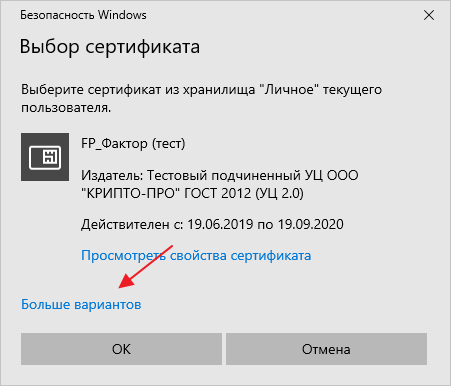

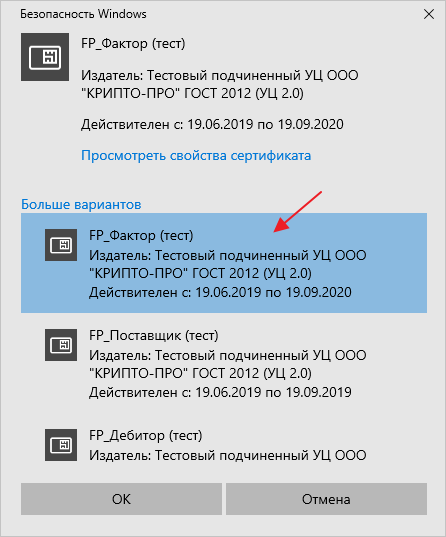

Откроется окно выбора сертификата. Нажмите «Больше вариантов» (Рис. 4).

Рис. 4. Выбор сертификата

Выберите действующий сертификат ЭП, которым подписываете документы (Рис. 5).

Рис. 5. Список сертификатов

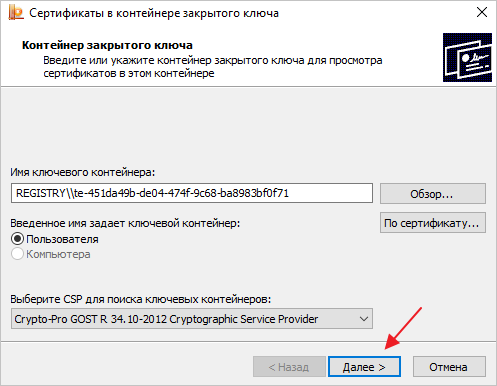

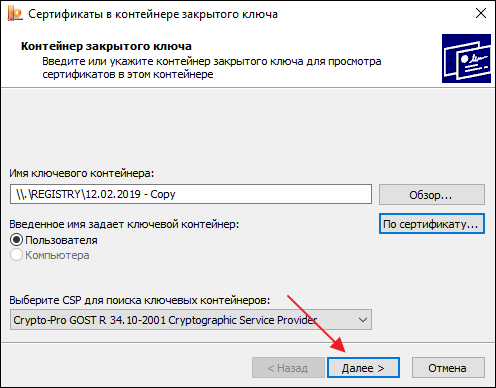

После выбора сертификата нажмите кнопку «Далее» (Рис. 6).

Рис. 6. Контейнер закрытого ключа

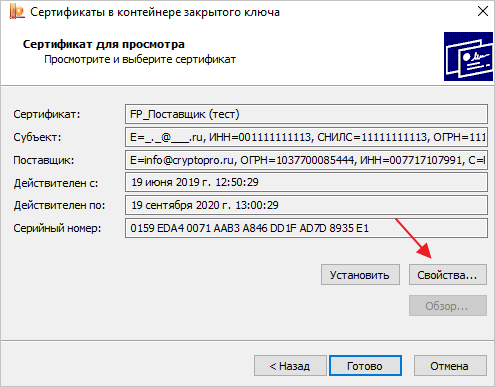

В окне «Сертификат для просмотра» нажмите кнопку «Свойства» (Рис. 7).

Рис. 7. Сертификат для просмотра

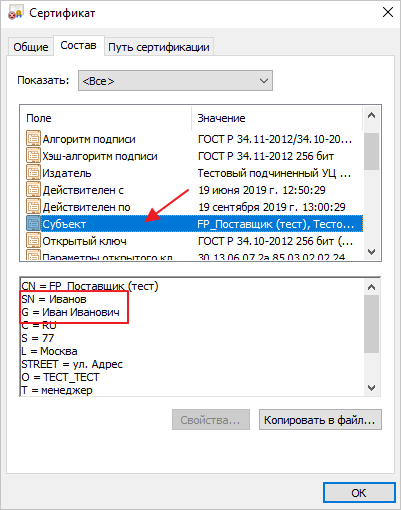

В открывшемся окне перейдите во вкладку «Состав», затем в таблице выберите поле «Субъект». Ниже будет отображена информация по владельцу сертификата. В поле SN указана фамилия, в поле G – Имя и Отчество (Рис. 8).

Рис. 8. Просмотр ФИО Владельца сертификата ЭП

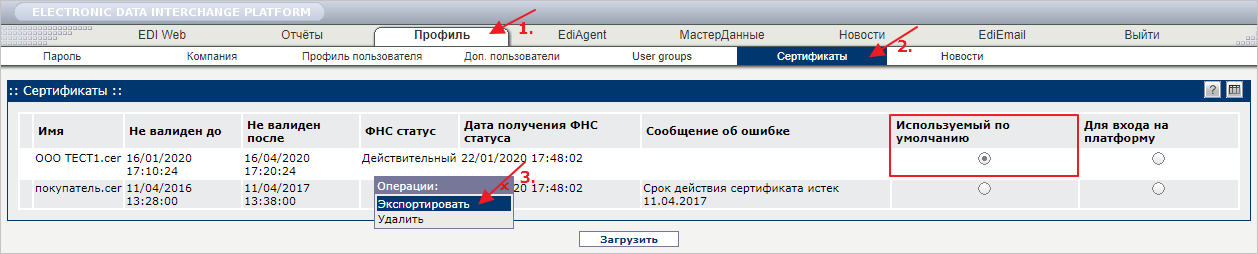

Способ 2. Просмотр Ф. И. О., выгрузив сертификат ЭП с платформы EDI Platform.

Рис. 9. Экспорт сертификата

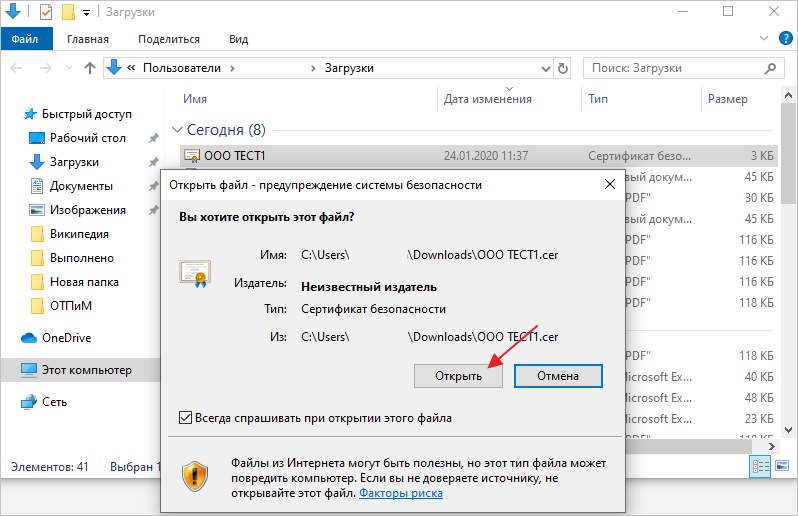

На жёсткий диск будет выгружен файл сертификата. Откройте его (Рис. 10).

Рис. 10. Предупреждение системы безопасности

В открывшемся окне перейдите во вкладку «Состав», затем в таблице выберите поле «Субъект». Ниже будет отображена информация по владельцу сертификата. В поле SN указана фамилия, в поле G – Имя и Отчество (Рис. 11).

Рис. 11. Просмотр ФИО Владельца сертификата ЭП

Расположение серийного номера сертификата ЭП и пути сертификации

Серийный номер сертификата можно просмотреть в программе «КриптоПро», а также в экспортированном сертификате и в бумажном виде, который выдается на руки.

Чтобы просмотреть номер сертификата в «КриптоПро», откройте программу (Рис. 1).

Рис. 1. Выбор программы «КриптоПро»

Затем перейдите во вкладку «Сервис» и нажмите «Просмотреть сертификаты в контейнере» (Рис. 2).

Рис. 2. Вкладка «Сервис» в программе «КриптоПро»

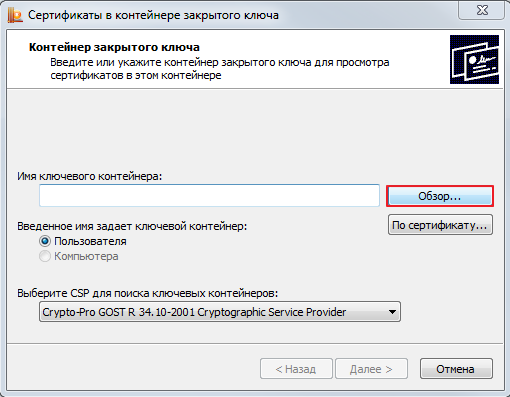

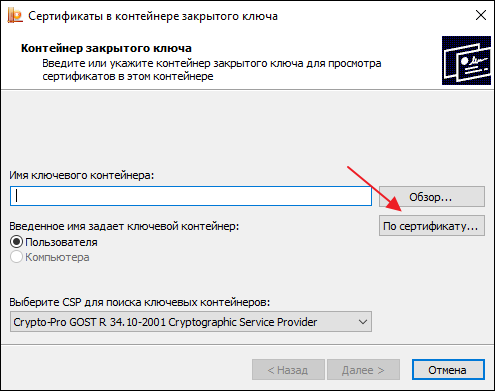

В открывшемся окне нажмите «Обзор» (Рис. 3).

Рис. 3. Сертификаты в контейнере закрытого ключа

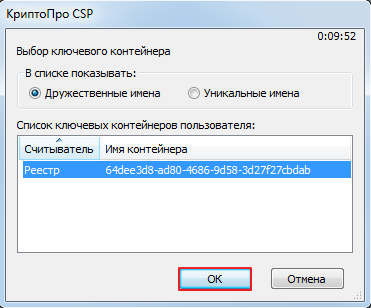

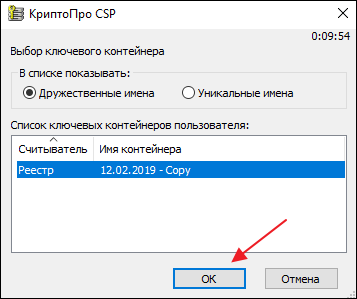

Далее выберите ключевой контейнер и нажмите «Ок» (Рис. 4).

Рис. 4. Выбор ключевого контейнера

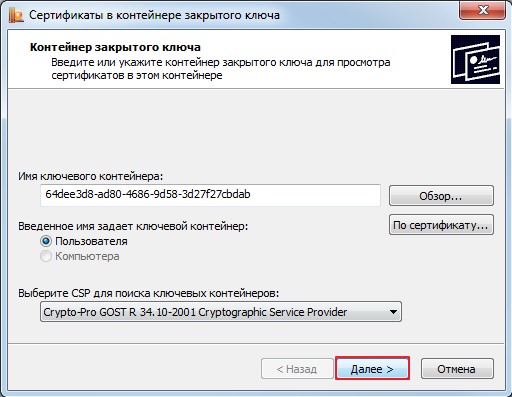

Затем нажмите «Далее» (Рис. 5).

Рис. 5. Сертификаты в контейнере закрытого ключа

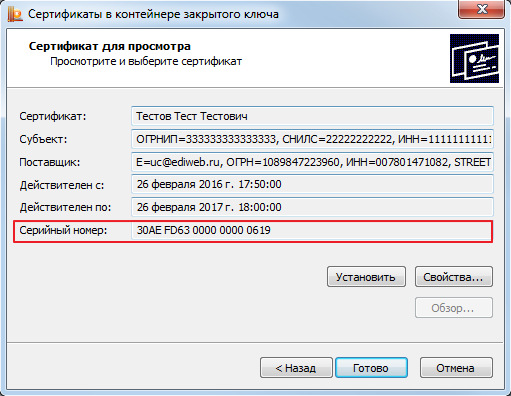

В открывшемся окне в строке «Серийный номер» будет указан номер сертификата (Рис. 6).

Рис. 6. Серийный номер сертификата

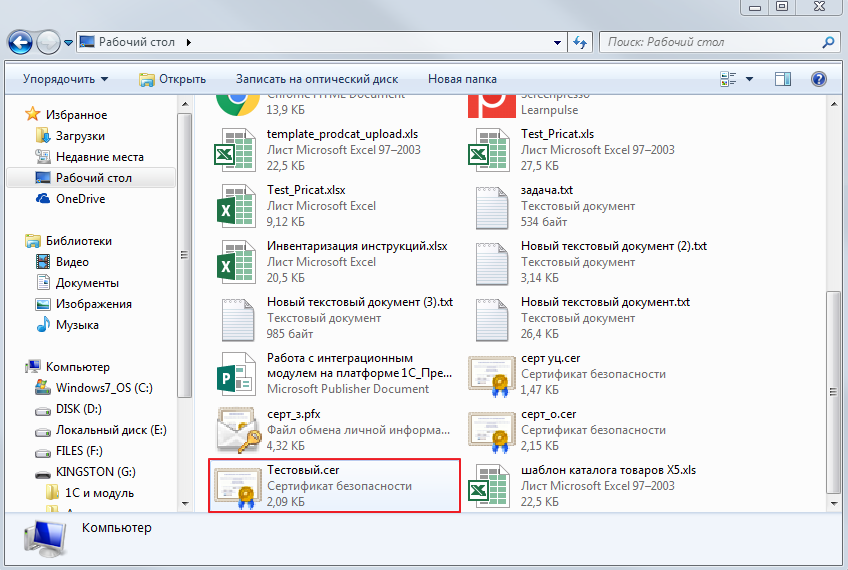

Чтобы просмотреть серийный номер в экспортированном сертификате, дважды кликните левой кнопкой мыши по нему (Рис. 7).

Рис. 7. Экспортированный сертификат

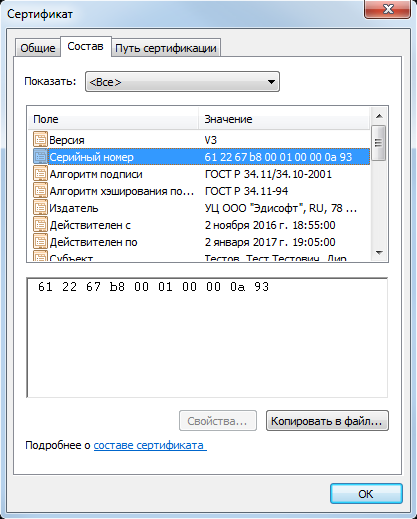

Затем перейдите во вкладку «Состав», в строке «Серийный номер» указывается номер сертификата (Рис. 8).

Рис. 8. Вкладка «Сертификат»

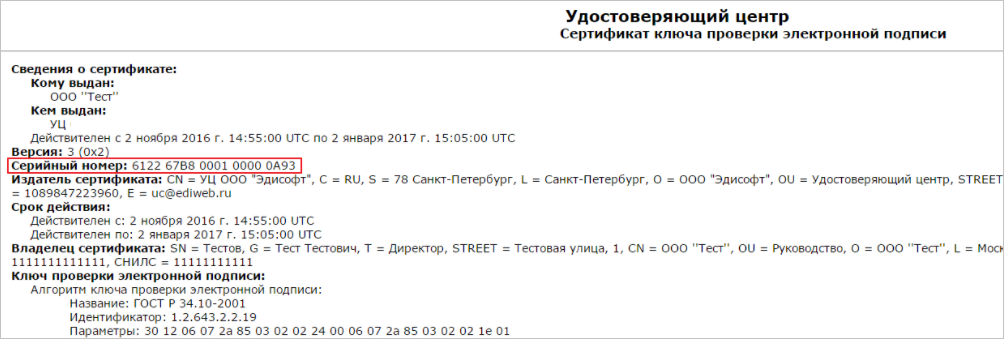

В бумажном виде номер сертификата указывается вверху страницы (Рис. 9).

Рис. 9. Бумажный вид сертификата ЭП

Путь сертификации

Путь сертификации – упорядоченная последовательность сертификатов в иерархическом каталоге, которая вместе с открытым ключом начального объекта пути позволяет получить сертификат окончательного объекта пути.

Откройте программу КриптоПро CSP (Рис. 10).

Рис. 10. Поиск КриптоПро CSP

Перейдите во вкладку «Сервис» и нажмите кнопку «Просмотреть сертификаты в контейнере» (Рис. 11).

Рис. 11. КриптоПро CSP, вкладка «Сервис»

Далее используйте один из способов:

Способ 1. Нажмите «Обзор» (Рис. 12).

Рис. 12. Сертификаты в контейнере закрытого ключа

Нажмите «Ок» (Рис. 13).

Рис. 13. Выбор ключевого контейнера

В окне «Сертификаты в контейнере закрытого ключа» нажмите «Далее» (Рис. 14).

Рис. 14. Контейнер закрытого ключа

Нажмите «Свойства» (Рис. 15).

Рис. 15. Сертификаты для просмотра

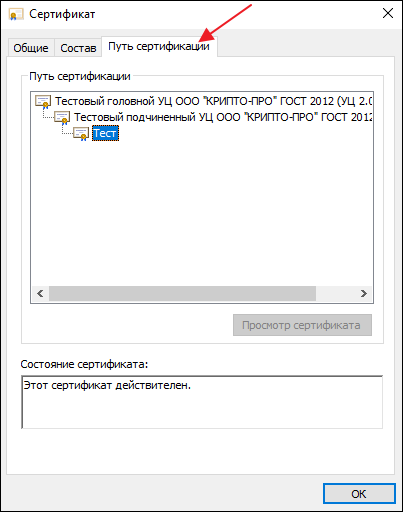

Перейдите во вкладку «Путь сертификации» (Рис. 16).

Рис. 16. Путь сертификации

Здесь отображается упорядоченная последовательность сертификатов в иерархическом каталоге.

Способ 2. В окне «Сертификаты в контейнере закрытого ключа» нажмите «По сертификату» (Рис. 17).

Рис. 17. Сертификаты в контейнере закрытого ключа

Нажмите «Ок» (Рис. 18).

Рис. 18. Выбор сертификата

Далее выполните действия согласно рисункам 14-16.

Как узнать номер сертификата электронной подписи?

Существует несколько путей решения данной задачи, и все они доступны даже для начинающего пользователя.

Найти сертификат ЭЦП через программу КриптоПро CSP

Программа КриптоПро CSP предназначена для работы с электронной подписью и широко используется пользователями, занимающимися квалифицированной ЭП.

Для того, чтобы найти сертификат ЭЦП через КриптоПро необходимо:

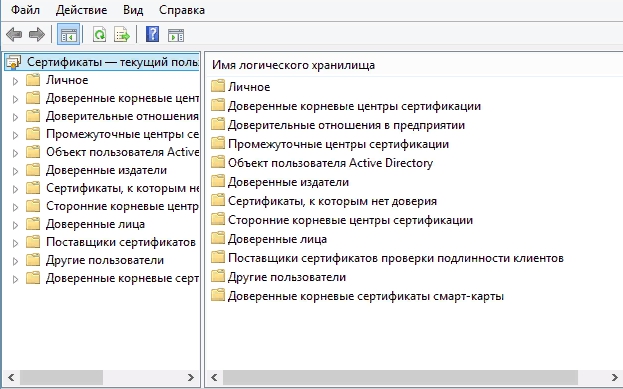

Поиск сертификата ЭЦП через CertMgr

Программа CertMgr предназначена для управления сертификатами на персональном компьютере. Кроме того, при помощи данного приложения можно получить информацию о консоли управления Microsoft Management Console (MMC) и настроить удаленный доступ к компьютеру.

Для поиска сертификата ЭЦП через CertMgr необходимо:

Поиск сертификата ЭЦП в браузере

В браузере Chrome, Яндекс и Opera сертификат ЭЦП можно найти:

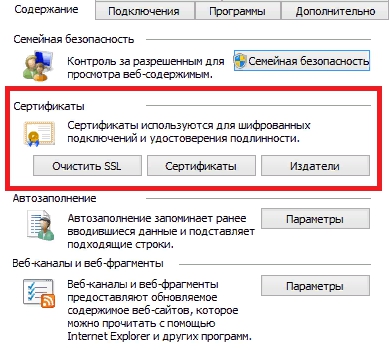

Также вы можете проделать данную работу в обозревателе Internet Explorer в меню «Сервис», достаточно через «Свойства обозревателя» перейти во вкладку «Содержание», а далее нажать кнопку «Сертификаты».

Надеемся, мы сумели ответить на вопрос, как посмотреть номер сертификата ЭЦП. Если вы хотите оформить сертификат ключа электронной подписи быстро и недорого, рекомендуем обращаться за помощью к специалистам ВЦС «Гарант», где вам всегда окажут информационную и техническую поддержку. Звоните нам по указанному номеру телефона или посетите одно из отделений компании в своем городе.