- Что делать, если перестало работать

- Что нужно для работы с кэп под macos:

- Выясняем название контейнера КЭП

- Выясняем хэш сертификата КЭП

- Подпись файла командой из terminal

- Смена PIN командой из terminal

- 1. Удаляем все старые ГОСТовские сертификаты

- 2. Устанавливаем корневые сертификаты

- 3. Скачиваем сертификаты удостоверяющего центра

- 4. Устанавливаем сертификат с Рутокен

- 4. Активируем расширения

- 5. Настраиваем расширение КриптоПро ЭЦП Browser plug-in

- 1. Заходим на тестовую страницу КриптоПро

- 3. Заходим на Госуслуги

- Инструкция по установке криптопро 4.0

- Лицензия

- Лицензия ключ криптопро 4

- Лицензия ключ криптопро 5

- Подпись файлов в macos

- Смена pin-кода контейнера

- Установка «контур.крипто»

Что делать, если перестало работать

Переподключаем usb-токен и проверяем что он виден с помощью команды в terminal:

sudo /opt/cprocsp/bin/csptest -card -enumОчищаем кеш браузера за все время, для чего в адресной строке Chromium-Gost набираем:

chrome://settings/clearBrowserDataПереустанавливаем сертификат КЭП с помощью команды в terminal:

/opt/cprocsp/bin/csptestf -absorb -certsЕсли команды Cryptopro не отрабатывают (csptest и csptestf превратились в corrupted) – нужно переустановить Cryptopro.

Что нужно для работы с кэп под macos:

- КЭП на USB-токене Рутокен Lite или Рутокен ЭЦП

- криптоконтейнер в формате КриптоПро

- со встроенной лицензией на КриптоПро CSP

- открытый сертификат должен храниться в контейнере закрытого ключа

Поддержка eToken и JaCarta в связке с КриптоПро под macOS под вопросом. Носитель Рутокен Lite – оптимальный выбор, стоит недорого, шустро работает и позволяет хранить до 15 ключей.

Криптопровайдеры VipNet, Signal-COM и ЛИССИ в macOS не поддерживаются. Преобразовать контейнеры никак не получится. КриптоПро – оптимальный выбор, стоимость сертификата в себестоимости от 500= руб. Можно выпустить сертификат с встроенной лицензией на КриптоПро CSP, это удобно и выгодно. Если лицензия не зашита, то необходимо купить и активировать полноценную лицензию на КриптоПро CSP.

Обычно открытый сертификат хранится в контейнере закрытого ключа, но это нужно уточнить при выпуске КЭП и попросить сделать как нужно. Если не получается, то импортировать открытый ключ в закрытый контейнер можно самостоятельно средствами КриптоПро CSP под Windows.

Выясняем название контейнера КЭП

На usb-токене и в других хранилищах может храниться несколько сертификатов, и нужно выбрать правильный. При вставленном usb-токене получаем список всех контейнеров в системе командой в terminal:

/opt/cprocsp/bin/csptest -keyset -enum_cont -fqcn -verifycontextКоманда должна вывести минимум 1 контейнер и вернуть

[ErrorCode: 0x00000000]

Нужный нам контейнер имеет вид

.Aktiv Rutoken liteXXXXXXXX

Если таких контейнеров выводится несколько – значит значит на токене записано несколько сертификатов, и вы в курсе какой именно вам нужен. Значение XXXXXXXX после слэша нужно скопировать и подставить в команду ниже.

Выясняем хэш сертификата КЭП

На токене и в других хранилищах может быть несколько сертификатов. Нужно однозначно идентифицировать тот, которым будем впредь подписывать документы. Делается один раз.Токен должен быть вставлен. Получаем список сертификатов в хранилищах командой из terminal:

/opt/cprocsp/bin/certmgr -listКоманда должна вывести минимум 1 сертификат вида:

Подпись файла командой из terminal

В terminal переходим в каталог с файлом для подписания и выполняем команду:

/opt/cprocsp/bin/cryptcp -signf -detach -cert -der -strict -thumbprint ХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХХ FILEгде ХХХХ… – хэш сертификата, полученный на шаге 1, а FILE – имя файла для подписания (со всеми расширениями, но без пути).

Команда должна вернуть:

Signed message is created.

[ErrorCode: 0x00000000]

Будет создан файл электронной подписи с расширением *.sgn – это отсоединенная подпись в формате CMS с кодировкой DER.

Смена PIN командой из terminal

/opt/cprocsp/bin/csptest -passwd -qchange -container "XXXXXXXX"где XXXXXXXX – название контейнера, полученное на шаге 1 (обязательно в кавычках).

Появится диалог КриптоПро с запросом старого PIN-кода для доступа к сертификату, затем еще один диалог для ввода нового PIN-кода. Готово.

1. Удаляем все старые ГОСТовские сертификаты

Если ранее были попытки запустить КЭП под macOS, то необходимо почистить все ранее установленные сертификаты. Данные команды в terminal удалят только сертификаты КриптоПро и не затронут обычные сертификаты из Keychain в macOS.

sudo /opt/cprocsp/bin/certmgr -delete -all -store mrootsudo /opt/cprocsp/bin/certmgr -delete -all -store uroot/opt/cprocsp/bin/certmgr -delete -allВ ответе каждой команды должно быть:

No certificate matching the criteria

или

Deleting complete

2. Устанавливаем корневые сертификаты

Корневые сертификаты являются общими для всех КЭП, выданных любым удостоверяющим центром. Скачиваем со страницы загрузок УФО Минкомсвязи:

Устанавливаем командами в terminal:

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/4BC6DC14D97010C41A26E058AD851F81C842415A.cersudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/8CAE88BBFD404A7A53630864F9033606E1DC45E2.cersudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/0408435EB90E5C8796A160E69E4BFAC453435D1D.cerКаждая команда должна возвращать:

Installing:

…

[ErrorCode: 0x00000000]

3. Скачиваем сертификаты удостоверяющего центра

Далее нужно установить сертификаты удостоверяющего центра, в котором вы выпускали КЭП. Обычно корневые сертификаты каждого УЦ находятся на его сайте в разделе загрузок.

4. Устанавливаем сертификат с Рутокен

Команда в terminal:

/opt/cprocsp/bin/csptestf -absorb -certsКоманда должна вернуть:

OK.

[ErrorCode: 0x00000000]

4. Активируем расширения

Запускаем браузер Chromium-Gost и в адресной строке набираем:

chrome://extensions/Включаем оба установленных расширения:

5. Настраиваем расширение КриптоПро ЭЦП Browser plug-in

В адресной строке Chromium-Gost набираем:

/etc/opt/cprocsp/trusted_sites.htmlНа появившейся странице в список доверенных узлов по-очереди добавляем сайты:

1. Заходим на тестовую страницу КриптоПро

В адресной строке Chromium-Gost набираем:

3. Заходим на Госуслуги

При авторизации выбираем «Вход с помощью электронной подписи». В появившемся списке «Выбор сертификата ключа проверки электронной подписи» будут отображены все сертификаты, включая корневые и УЦ, нужно выбрать ваш с usb-токена и ввести PIN.

Инструкция по установке криптопро 4.0

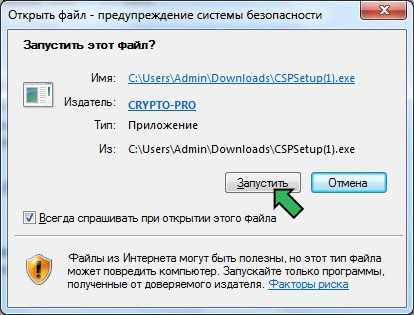

Запустите установочный файл CSPSetup_4.0.xxxx.exe

В первом появившемся окне нажмите кнопку «Запустить».

Далее нам сообщают, что мы принимаем условия лицензионного соглашения и устанавливаем программу с временной лицензией на 3 месяца. Нажимаем «Дополнительные опции».

В дополнительных опциях можно выбрать язык (русский, английский) и конфигурацию уровня безопасности (КС1, КС2, КС3). По умолчанию язык — русский, уровень безопасности — КС1 (такие настройки рекомендуется оставить!). В нашем случае необходимо установить КС2, поэтому настройки изменяем.

Нажимаем «Далее».

Принимаем условия лицензионного соглашения, нажимаем «Далее».

Вводим имя пользователя и название организации. Если есть лицензия, то набираем лицензионный ключ. Если лицензии нет, то программа будет работать 3 месяца без лицензионного ключа. Нажимаем «Далее».

Выбираем обычную установку. Нажимаем «Далее».

Выбираем «Зарегистрировать считыватель «Реестр». (Это позволяет хранить закрытый ключ в реестре, необходимость во флешке или рутокене отпадает).

Нажимаем «Установить».

Ждем пока программа установится.

Дальше остается нажать «Готово». КриптоПро установлено.

Лицензия

Для работы с электронной подписью нужна лицензия на право использования СКЗИ КриптоПро CSP. При оформлении электронной подписи в СберКорус комплект из токена и лицензии КриптоПро CSP входит в тариф.

Клиентам СберКорус предоставляется лицензия криптопровайдера версии 5.0, рекомендуемой для использования электронной подписи. Возможна автоматическая установка и настройка КриптоПро CSP или вручную. Для установки ПО потребуются права администратора локального пользователя системы.

Лицензия ключ криптопро 4

4040A-Q000K-9KAC2-9A6QR-6FCZN

4040Y-Q0000-02Q6T-NFYX9-24Z86

40400-00000-11111-101EB-G2EM0

40400-00000-11111-00NHL-372FM

40400-00000-UKAC8-00PRU-B8HE6

40400-00000-UKAC2-00QP8-MT29G

Лицензия ключ криптопро 5

50500-00120-0Z178-0055H-AMWN1

Подпись файлов в macos

В macOS файлы можно подписывать в ПО КриптоАрм (стоимость лицензии 2500= руб.), или несложной командой через terminal – бесплатно.

Смена pin-кода контейнера

Пользовательский PIN-код на Рутокен по-умолчанию 12345678, и оставлять его в таком виде никак нельзя. Требования к PIN-коду Рутокен: 16 символов max., может содержать латинские буквы и цифры.

Установка «контур.крипто»

1. Настоящие условия предназначены для обязательного ознакомления пользователями

Контур.Веб-диска и иными лицами, ссылающимися или иным образом использующими страницу,

на которой размещены настоящие условия.

2. Контур.Веб-диск – программа для ЭВМ, предназначенная для автоматической проверки и

настройки рабочего места пользователя с установкой необходимых компонентов. Доступ к

Контур.Веб-диску может быть осуществлен по адресам

ecp64.ru

и help.kontur.ru.

3. Правообладателем Контур.Веб-диска является АО «ПФ «СКБ Контур», ИНН 6663003127.

Свидетельство о государственной регистрации права на Контур.Веб-диск опубликовано

на сайте kontur.ru.

4. Контур.Веб-диск может использоваться клиентами группы компания СКБ Контур согласно

условиям заключенных ими договоров, а также иными пользователями исключительно для

проверки и настройки своего рабочего места.

5. Не допускается использовать Контур.Веб-диск путем распространения информации о

Контур.Веб-диске третьим лицам с целью извлечения любой коммерческой выгоды, в том числе с

целью снижения собственных расходов вследствие отсутствия необходимости разрабатывать и

поддерживать решение, аналогичное или схожее по функциональности с Контур.Веб-диском.

Использование Контур.Веб-диска, если такое использование осуществляется без согласия

правообладателя, является незаконным и влечет ответственность, установленную действующим

законодательством (п. 1 ст. 1229 Гражданского кодекса РФ).