- Что такое СКЗИ, и какие они бывают

- Цели и методы криптографической защиты информации

- Области использования электронной подписи

- Использование шифровальных криптографических средств в современном мире

- Виды СКЗИ для электронной подписи — программные и аппаратные СКЗИ

- Требования при использовании СКЗИ

- А что за границей?

- Нативные библиотеки

- PKCS#11

- NSS

- Библиотеки c собственным интерфейсом

- Работа СКЗИ и их применение

- Классы криптографической защиты информации

- Симметричная криптография

- Асимметричная криптография

- Хеш-функции

- Криптографические решения. От криптопровайдеров до браузерных плагинов

- Алгоритмы электронной подписи

- Что такое алгоритм RSA?

- Что такое алгоритм DSA?

- Правовое регулирование применения криптографических средств в РФ

- Как работает СКЗИ

- Использование шифрования в компаниях России

- Применение криптографии и СКЗИ в российских компаниях

- Использование CyberSafe Enterprise

- Браузерные плагины

- Кроссбраузерные плагины

- ActiveX

- Защита криптографической информации в коммерческой деятельности

- Криптопровайдеры

- Адекватный класс СКЗИ для бизнеса

Что такое СКЗИ, и какие они бывают

СКЗИ (средство криптографической защиты информации) — это программа или устройство, которое шифрует документы и

генерирует электронную подпись (ЭП). Все операции производятся с помощью ключа электронной подписи, который

невозможно подобрать вручную, так как он представляет собой сложный набор символов. Тем самым обеспечивается

надежная защита информации.

Цели и методы криптографической защиты информации

Цель криптографической защиты — обеспечение конфиденциальности и защиты информации в сетях в процессе ее обмена между пользователями.

Криптографическая защита информации в основном используется при:

Криптографическое шифрование данных — это процесс преобразования информации с помощью кодирования.

Сообщение шифруется с помощью специального алгоритма (ключа) и отправляется получателю. Получатель, в свою очередь, использует аналогичный алгоритм расшифровки. В итоге информация защищена от получения третьими лицами и возможного использования ее злоумышленниками.

В современном мире этот метод технологии шифрования называется симметричным криптографическим ключом.

Области использования электронной подписи

От пользователя может быть нужен как базовый сертификат, так и квалифицированный, в котором содержится специальный идентификатор. Квалифицированная электронная цифровая подпись отличается повышенной защищенностью.

Электронная отчетность. Это одна из главных сфер, где используется электронная подпись. При этом имеется в виду отчетность, которая предоставляется в различные государственные структуры: ФСС, ПФР, ФНС и прочие. При отправке документов требуется квалифицированный сертификат ЭП, который предоставляется уполномоченному сотруднику организации.

Системы госзакупок для различных бюджетных организаций. Они проводятся посредством аукционов, где требуется квалифицированная ЭП (на основании ФЗ-44 от 14.07.22) для подписания контрактов и прочих действий.

Электронный документооборот между компаниями (в случае подписания счет-фактуры). Здесь юридическую силу документа также гарантирует только квалифицированная ЭП.

На этом список применения ЭП не заканчивается: она также требуется для работы с порталами госструктур, таких как РКН, Госуслуги, Единый федеральный реестр сведений о банкротстве, Росимущество и прочих.

Использование шифровальных криптографических средств в современном мире

Криптографическая защита информации и персональных данных является неотъемлемой частью любой информационной деятельности. В данный момент на рынке представлено множество средств для решения этой задачи. Среди них КриптоПро CSP, Signal-COM CSP, РуТокен ЭЦП и некоторые другие программы, рассмотренные в данном материале.

Область создания и применения СКЗИ находится под непосредственным контролем ФСБ РФ и ФСТЭК — любая информационная система согласовывается с этими органами.

Виды СКЗИ для электронной подписи — программные и аппаратные СКЗИ

Электронная подпись (ЭП) – это специальные реквизиты документа, позволяющие подтвердить принадлежность определенному владельцу, а также отсутствие факта внесения изменений в документ с момента его создания. Э П можно сравнить со средневековой восковой печатью, ставившейся на важные письма.

На данный момент существуют два вида средств, применяемых при криптографической защите информации: отдельно устанавливаемые программы и встроенные в устройство.

К первому типу относятся следующие программы:

Они работают с основными ОС и сертифицированы в соответствии с актуальными ГОСТами. Основным их минусом является лицензирование: придется платить деньги за приобретение лицензии для каждого нового устройства.

К вшитым в устройство программам относятся:

Используя данный тип СКЗИ, пользователь решает главную проблему предыдущего класса. Здесь устройству достаточно иметь доступ к сети, так как процесс шифрования и дешифровки производится внутри носителя. Основным правовым фактором, регулирующим деятельность в этой сфере, является ФЗ-63, подробнее о котором можно прочитать здесь.

Требования при использовании СКЗИ

На территории Российской Федерации регулирующим органам в вопросах информационной безопасности является ФСБ России. Типовые требования обеспечения и организации работы криптографических средств для материалов, не содержащих государственную тайну и используемых в процессе обработки персональных данных, были утверждены в ФЗ-149 (2008 г.).

В нем закреплен свод правил для урегулирования создания криптографических средств защиты информации и их применения.

Закон регулирует отношения, возникающие при:

Также этот закон включает:

Стоит отметить, что, несмотря на срок выпуска документа, информация в нем регулярно обновляется в соответствии с актуальными мировыми тенденциями в рамках информационной безопасности. Подробнее с видом документа можно ознакомиться по ссылке.

А что за границей?

Одним из примеров требований по защите информации на Западе можно назвать стандарты GO-ITS (The Government of Ontario Information Technology Standards). Согласно им, криптографические материалы должны быть надежно защищены, включая создание, хранение, распространение, использование, отзыв, уничтожение и восстановление ключей.

Требования подразделяются на различные области:

Образование и обучение. Технический персонал, который разрабатывает, внедряет или управляет системами, должен быть осведомлен о требованиях к криптографии в соответствии со стандартом.

Информация в хранилище. Чувствительная информация должна быть зашифрована при хранении или храниться в оперативном режиме с использованием безопасных хэш-функций. Зашифрованные конфиденциальные данные, хранящиеся более двух лет, должны быть зашифрованы. Если ответственность за зашифрованные данные передается другой организации, данные должны быть зашифрованы повторно, с помощью нового ключа.

Мобильные устройства, такие как смартфоны, планшеты, съемные носители, портативные компьютеры, которые обрабатывают или хранят конфиденциальные данные, должны шифровать все хранилище устройства. Если конфиденциальные данные хранятся на настольных компьютерах, эти данные должны быть зашифрованы. Чувствительные данные должны быть зашифрованы на уровне столбцов или полей/ячеек данных перед записью в хранилище данных.

Безопасность коммуникаций. Чувствительная информация должна быть зашифрована при передаче с помощью соответствующих средств. Целостность конфиденциальных данных должна проверяться с помощью утвержденного кода аутентификации сообщения или цифровой подписи. Цифровые подписи должны использовать точную временную метку из доверенного источника времени.

Развертывание криптографии. Все приложения криптографии должны использовать генератор случайных чисел или генератор псевдослучайных чисел; проверять действительность сертификатов и использовать только действительные сертификаты. Приложения должны безопасно удалять расшифрованную информацию, хранящуюся в кэше или временной памяти, сразу после завершения соответствующей деятельности. Приложения, обрабатывающие конфиденциальные данные и имеющие к ним доступ, должны проходить тестирование и оценку безопасности (STE) перед внедрением.

Защита криптографических материалов. Доступ к криптографическим материалам должен быть ограничен авторизованными пользователями, приложениями или службами. Криптографические ключи должны быть защищены в соответствии с чувствительностью информации, которую они защищают. По возможности ключи должны генерироваться с помощью защищенного программного модуля или аппаратного модуля безопасности. Для генерации ключей, защищающих конфиденциальную информацию, модули должны быть локальными.

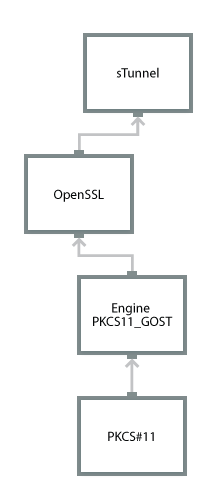

Нативные библиотеки

Open Source библиотека OpenSSL обладает широкими криптографическими возможностями и удобным механизмом ее расширения другими криптоалгоритмами. OpenSSL является основным криптоядром для широкого спектра приложений Open Source.

После того, как в эту библиотеку компанией Криптоком были добавлены ГОСТы, появились патчи для «гостификации» многих популярных приложения, использующих OpenSSL. На базе OpenSSL некоторые вендоры разработали и сертифицировали СКЗИ, кроме того в ряд продуктов OpenSSL входит «неявным» образом.

PKCS#11

Библиотека PKCS#11 предоставляет универсальный кроссплатформенный программный интерфейс к USB-токенам и смарт-картам.

Функции делятся на:

Таким образом, стандарт PKCS#11 поддерживает полный набор криптопримитивов, пригодный для реализации криптографических форматов (PKCS#7/CMS/CADES, PKCS#10, X.509 и др.) и протоколов (TLS, IPSEC, openvpn и др.).

Для обеспечения быстродействия часть криптопримитивов может быть реализована программно.

В стандарте PKCS#11, начиная с версии 2.30, поддерживаются ГОСТ Р 34.10-2001, ГОСТ Р 34.11-94, ГОСТ 28147-89.

Использование библиотеки PKCS#11 обеспечивает совместимость ПО различных вендоров при работе с токенами. Через PKCS#11 интерфейс умеют работать приложения, написанные на на базе CryptoAPI, NSS, OpenSSL.

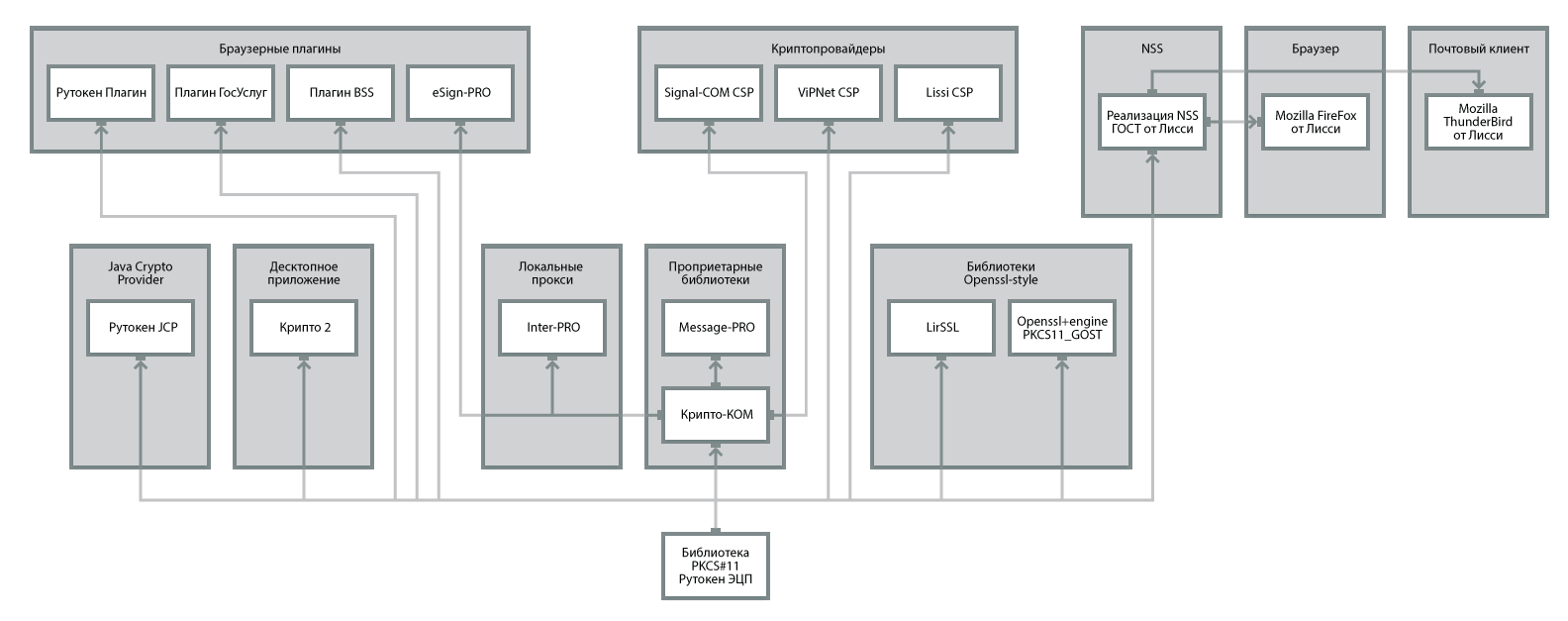

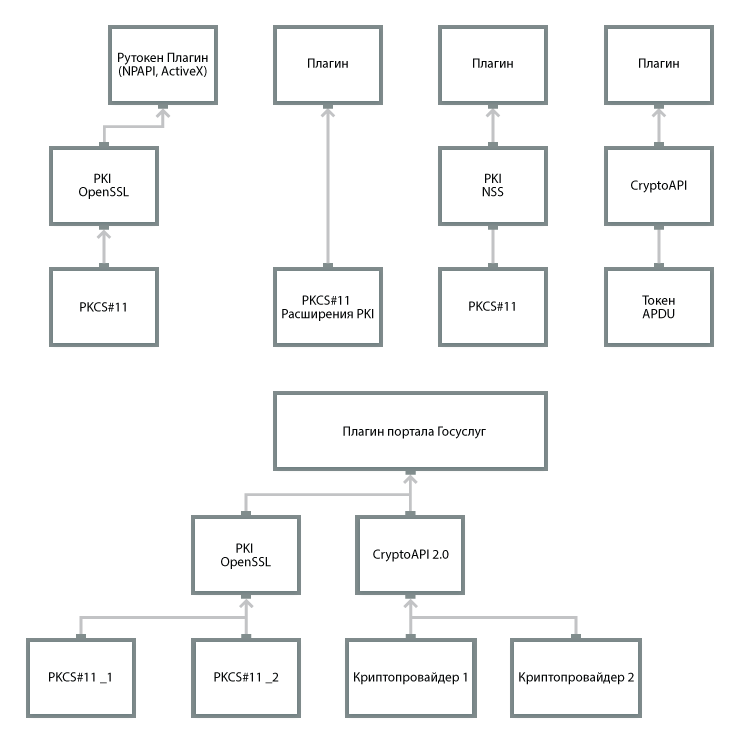

Пример совместимости приложений приведен на схеме. Таким образом, возможно использование подходящего приложения в соответствующем месте инфосистемы.

PKCS#11 бывают также без поддержки аппаратных устройств с программной реализацией криптоалгоритмов и хранением объектов в файловой системе.

Примеры – PKCS#11 интегрированный в NSS (Mozilla), проект aToken, библиотека Агава-Про.

У компании Крипто-Про есть библиотека PKCS#11, реализованная на базе MS CryptoAPI:

Существуют PKCS#11-библиотеки для мобильных платоформ. Примером подобной библиотеки служит библиотека для Рутокен ЭЦП Bluetooth, которая позволяет использовать устройство на iOS и Android.

NSS

NSS представляет собой криптографическую библиотеку от сообщества Mozilla. N SS используется такими приложениями, как браузер Mozilla Firefox, почтовым клиентом Mozilla Thunderbird.

В данный момент существуют два проекта по «гостификации» NSS:

Библиотеки c собственным интерфейсом

Проприетарные библиотеки предоставляют собственный API для встраивания в приложения. В данный список можно внести:

Работа СКЗИ и их применение

Принцип работы средств защиты криптографической информации заключается в следующем:

Основными функциями средств (СКЗИ) являются:

Классы криптографической защиты информации

Криптографию можно разделить на три различных типа:

Симметричная криптография

Криптография с секретным ключом, или симметричная криптография, использует один ключ для шифрования данных. И для шифрования, и для дешифровки в симметричной криптографии используется один и тот же ключ. Это делает данную форму криптографии самой простой.

Криптографический алгоритм использует ключ в шифре для шифрования данных. Когда к данным нужно снова получить доступ, человек, которому доверен секретный ключ, может расшифровать данные.

Криптография с секретным ключом может использоваться как для данных, которые передаются в мети на данный момент, так и для данных в состоянии покоя — на носителе. Но обычно она используется только для данных в состоянии покоя, поскольку передача секрета получателю сообщения может привести к компрометации.

Пример алгоритмов симметричной криптографии:

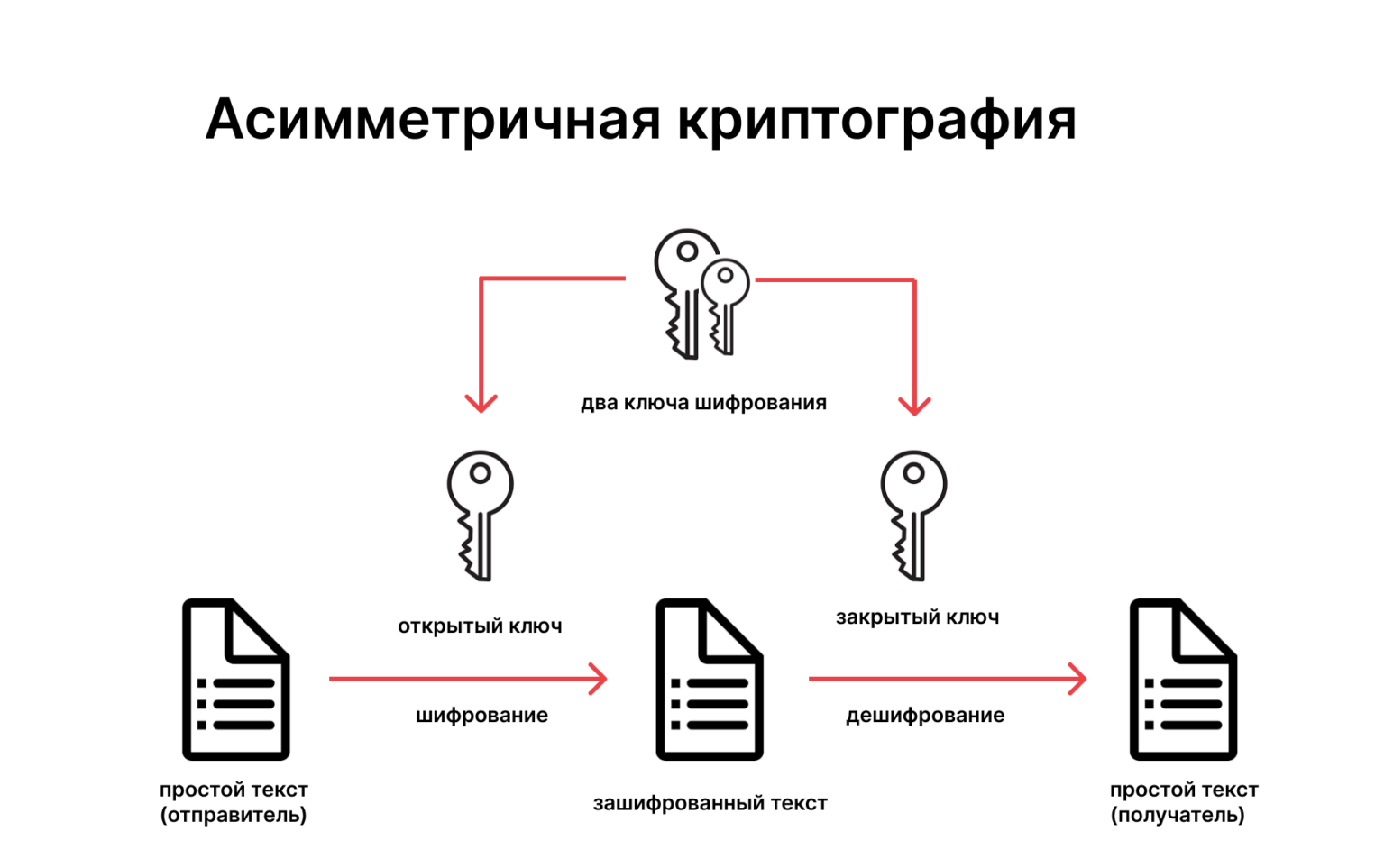

Асимметричная криптография

Криптография с открытым ключом, или асимметричная криптография, использует два ключа для шифрования данных. Один из них используется для шифрования, а другой ключ расшифровывает сообщение. В отличие от симметричной криптографии, если один ключ используется для шифрования, этот же ключ не может расшифровать сообщение, для этого используется другой ключ.

Один ключ хранится в тайне и называется «закрытым ключом», а другой — «открытый ключ» — находится в открытом доступе и может быть использован любым человеком. Закрытый ключ должен оставаться только у владельца. Открытый ключ может быть передан другому человеку.

Примеры алгоритмов асимметричной криптографии:

Хеш-функции

Хеш-функции — это необратимые, односторонние функции, которые защищают данные ценой невозможности восстановить исходное сообщение.

Хеширование — способ преобразования заданной строки в строку фиксированной длины. Хороший алгоритм хеширования будет выдавать уникальные результаты для каждого заданного входа. Единственный способ взломать хеш — попробовать все возможные входы, пока не получится точно такой же хеш. Хеш может использоваться для хеширования данных (например, паролей) и в сертификатах.

Примеры алгоритмов хэширования:

Криптографические решения. От криптопровайдеров до браузерных плагинов

Время на прочтение

Производители средств криптографической защиты информации (СКЗИ) предлагают различные механизмы для интеграции криптосредств в информационные системы. Существуют решения, ориентированные на поддержку систем с Web-интерфейсом, мобильных и десктопных приложений, серверных компонентов. С КЗИ интегрируются в приложения Microsoft и в продукты Open Source, обеспечивают поддержку различных прикладных протоколов и форматов электронной подписи.

С учетом растущего количества проектов с применением ЭЦП и появления массовых проектов для физических лиц, разработчикам подобных проектов требуется хорошо ориентироваться в предлагаемых производителями решениях по ЭЦП для того, чтобы сделать систему удобной в эксплуатации и недорогой в плане техподдержки. Таким образом, если еще лет 5 назад главным фактором выбора криптосредства являлось его полное соответствие требованиям регуляторов, то при сегодняшнем разнообразии важными критериями могут выступать охват поддерживаемых платформ, возможность интеграции с браузером, поддержка мобильных пользователей, возможность установки без прав системного администратора и т.п.

В данном материале сделана попытка классифицировать средства криптографической защиты информации.

Классификация построена на основе:

Кроме того, показаны способы интеграции СКЗИ с Web-приложениями и возможность его использования на мобильных платформах

Общая схема классификации приведена в таблице:

В первой статье рассмотрим решения, начиная с криптопровайдеров по браузерные плагины включительно. В последующих статьях будут рассмотрены остальные средства.

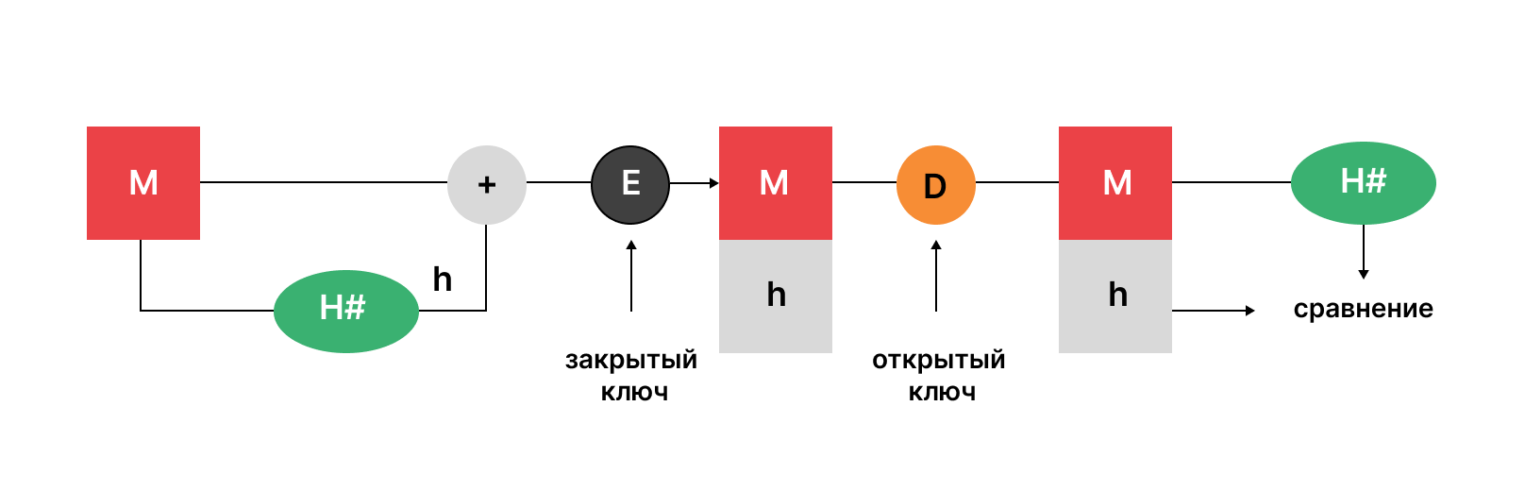

Алгоритмы электронной подписи

Целью цифровых подписей является аутентификация и проверка подлинности документов и данных. Это необходимо, чтобы избежать цифровой модификации (подделки) при передачи официальных документов.

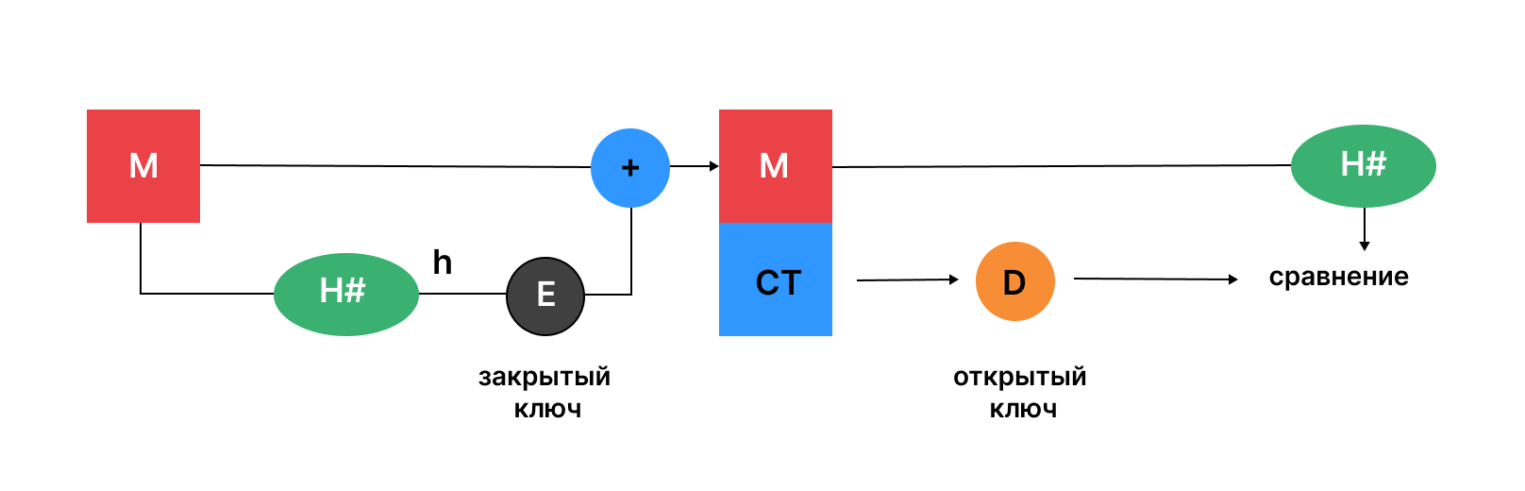

Как правило, система с асимметричным ключом шифрует с помощью открытого ключа и расшифровывает с помощью закрытого ключа. Однако порядок, шифрующий ЭП, обратный. Цифровая подпись шифруется с помощью закрытого ключа, а расшифровывается с помощью открытого. Поскольку ключи связаны, расшифровка с помощью открытого ключа подтверждает, что для подписания документа был использован соответствующий закрытый ключ. Так проверяется происхождение подписи.

На изображении выше показан весь процесс — от подписания ключа до его проверки.

Рассмотрим каждый шаг подробнее:

Существует два стандартных для отрасли способа реализации вышеуказанной методологии: алгоритмы RSA и DSA. Оба служат одной и той же цели, но функции шифрования и дешифровки довольно сильно отличаются.

Что такое алгоритм RSA?

Алгоритм RSA — это алгоритм подписи с открытым ключом, разработанный Роном Ривестом, Ади Шамиром и Леонардом Адлеманом. Статья с описанием алгоритма была впервые опубликована в 1977 году. Он использует логарифмические функции для того, чтобы работа была достаточно сложной, чтобы противостоять перебору, но достаточно упрощенной, чтобы быть быстрой после развертывания. На изображении ниже показана проверка цифровых подписей по методологии RSA.

RSA также может шифровать и расшифровывать общую информацию для безопасного обмена данными наряду с проверкой цифровой подписи. На рисунке выше показана вся процедура работы алгоритма RSA.

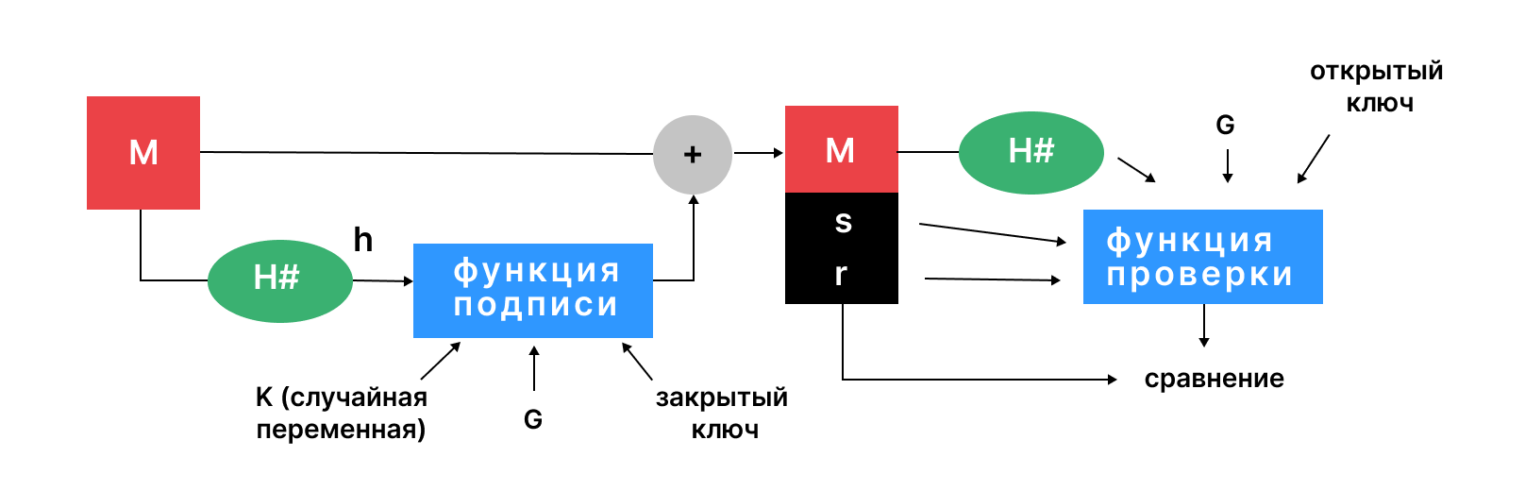

Что такое алгоритм DSA?

Алгоритм цифровой подписи — это стандарт FIPS (Федеральный стандарт обработки информации) для таких подписей. Он был предложен в 1991 году и всемирно стандартизирован в 1994 году Национальным институтом стандартов и технологий (NIST). Алгоритм DSA обеспечивает три преимущества:

На рисунке выше показана работа алгоритма DSA. Здесь используются две различные функции — функция подписи и функция проверки. Разница между изображением типичного процесса проверки цифровой подписи и изображением выше заключается в части шифрования и дешифровки.

Правовое регулирование применения криптографических средств в РФ

Основным регулирующим документом является ФЗ-149. Однако он по большей части определяет участников процесса и их действия. Самим же объектом взаимодействия являются персональные данные пользователей — любая информация, относящаяся прямо или косвенно к определенному физическому лицу. Положения о персональных данных, в том числе общедоступных персональных данных, оговорены в ФЗ-152.

Храните данные в соответствии с 152-ФЗ.

Этими законами определяется, что проводимые действия должны быть реализованы в данных подсистемах:

Также вся деятельность, связанная с оказанием услуг в сфере криптографической защиты, подлежит лицензированию, которая осуществляется ФСБ РФ. К требованиям лицензирования относится следующее:

К СКЗИ относятся следующие средства:

Некоторые СКЗИ бывают выведены из-под лицензирования. В их числе средства, применяемые для ИП или для собственных нужд юридических лиц. Подробнее об этом можно узнать непосредственно в ФЗ.

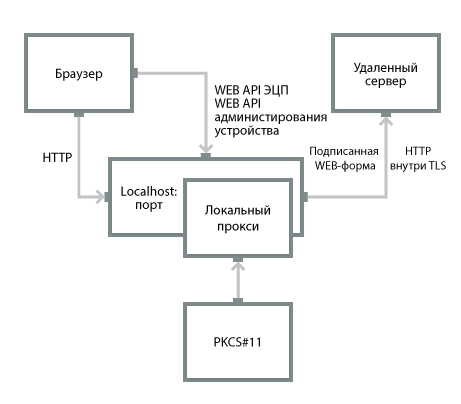

Как работает СКЗИ

Основным принципом действия локального прокси является прием незащищенного соединения от приложения, установка TLS-туннеля с удаленным сервером и передача «прикладного уровня» между приложением и удаленным сервером по этому туннелю.

Некоторые локальные прокси кроме того дополнены механизмом ЭЦП специальным образом промаркированных WEB-форм (Inter-PRO, МагПро КриптоТуннель). Существуют локальные прокси, которые предоставляют для браузера WEB API ЭЦП (систему HTTP-запросов и ответов, аналогичных программному API криптобиблиотеки).

Использование шифрования в компаниях России

Немногим более двух десятилетий тому назад криптография в России находилась приблизительно на том же уровне секретности, что и технологии производства оружия – ее практическое применение относилось к сфере деятельности исключительно военных и спецслужб, то есть было полностью подконтрольно государству. В открытом доступе встретить какие-либо издания и научные работы по этому вопросу не представлялось возможным – тема криптографии была закрыта.

Ситуация изменилась лишь в 1990 году, когда в действие был введен стандарт шифрования ГОСТ 28147-89. Изначально алгоритм имел гриф ДСП и официально «полностью открытым» стал лишь в 1994 году.

Сложно точно сказать, когда именно в отечественной криптографии был совершен информационный прорыв. Скорее всего, это произошло с появлением у широкой общественности доступа в интернет, после чего в сети начали публиковаться многочисленные материалы с описаниями криптографических алгоритмов и протоколов, статьи по киптоанализу и другая информация, имеющая отношение к шифрованию.

В сложившихся условиях криптография больше не могла оставаться прерогативой одного лишь государства. Кроме того, развитие информационных технологий и средств связи обусловило потребность в использовании средств криптографической защиты коммерческими компаниями и организациями.

Далее в статье речь пойдет о том, какое практическое применение на настоящий момент шифрование и СКЗИ нашли в российских компаниях и организациях. Будут рассмотрены следующие направления:

Применение криптографии и СКЗИ в российских компаниях

К СКЗИ, внедренному в систему защиты персональных данных, выдвигаются следующие требования:

Криптографическое средство, в зависимости от обеспечиваемого им уровня защиты, может быть отнесено к одному из шести классов (КС1, КС2, КС3, КВ1, КВ2, КА1). Внедрение криптосредства того или иного класса с систему защиты обуславливается категорией нарушителя (субъекта атаки), которая определяется оператором в модели угроз.

Таким образом, средства криптографической защиты сегодня эффективно используются компаниями и организациями для защиты персональных данных российских граждан и являются одной из наиболее важных составляющих в системах защиты персональных данных.

Защита корпоративной информации

Если в п.1 использование крпитогарфических средств обусловлено, прежде всего, требованиями законодательства РФ, то в данном случае в применении СКЗИ заинтересовано руководство самой компании. С помощью средства шифрования компания получает возможность защитить свою корпоративную информацию – сведения, представляющие коммерческую тайну, интеллектуальную собственность, оперативную и техническую информацию и др.

На сегодняшний день для эффективного применения в корпоративной среде, программа для шифрования должна обеспечивать:

Итак, второе применение СКЗИ – это защита конфиденциальной информации компании. Средство шифрования, поддерживающее вышеперечисленные возможности, способно обеспечить достаточно надежную защиту, однако непременно должно использоваться как составляющая комплексного подхода к защите информации. Такой подход дополнительно подразумевает использование межсетевых экранов, антивирусов и файерволлов, а также включает разработку модели угроз информационной безопасности, выработку необходимых политик ИБ, назначение ответственных за информационную безопасность, контроль электронного документооборота, контроль и мониторинг деятельности сотрудников и др.

Электронная подпись

Электронная подпись (ЭП) сегодня является полноценным аналогом собственноручной подписи и может быть использована юридическими и физическими лицами для того, чтобы обеспечить документу в цифровом формате юридическую силу. Применение ЭП в электронных системах документооборота значительно увеличивает скорость заключения коммерческих сделок, уменьшает объем бумажных бухгалтерских документов, экономит время сотрудников. Кроме того, ЭП сокращает расходы предприятия на заключение договоров, оформление платежных документов, получение различных справок от государственных учреждений и многое другое.

При создании ЭП они должны:

При проверке ЭП они должны:

Шифрование электронной почты

Для большинства компаний электронная почта является основным средством коммуникации между сотрудниками. Ни для кого не секрет, что по корпоративной электронной почте сегодня пересылается огромное количество конфиденциальной информации: договора, счета, сведения о продуктах и ценовых политиках компании, финансовые показатели и др. Если подобная информация окажется доступной для конкурентов, это может нанести значительный ущерб компании вплоть до прекращения ее деятельности.

Поэтому защита корпоративной почты – крайне важная составляющая в обеспечении информационной безопасности компании, реализация которой становится возможной также благодаря использованию криптографии и средств шифрования.

Большинство почтовых клиентов, таких как Outlook, Thinderbird, The Bat! и др., позволяют настроить обмен зашифрованными сообщениями на основе сертификатов открытого и закрытого ключа (сертификаты в форматах X.509 и PKCS#12 соответственно), создаваемых при помощи средств криптографической защиты.

Использование CyberSafe Enterprise

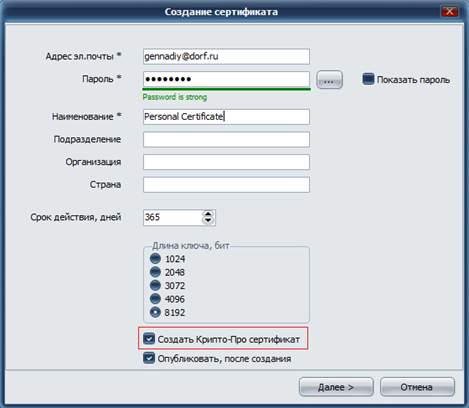

Разрабатывая программу CyberSafe Enterprise мы постарались учесть все вышеописанные возможности, включив их в функциональный набор программы. Так, она поддерживает функции, перечисленные в п.2 данной статьи, шифрование электронной почты, создание и проверку цифровых подписей, а также работу в качестве удостоверяющего центра.

Далее более подробно остановимся на возможности внедрения CyberSafe Enterprise в системы защиты персональных данных. Эта возможность существует благодаря поддержке программой криптопровайдера КриптоПро CSP, сертифицированного ФСБ РФ в качестве СКЗИ классов КС1, КС2 и КС3 (в зависимости от исполнения) и оговорена в п. 5.1 «Методических рекомендаций по обеспечению с помощью криптосредств безопасности персональных данных»:

«Встраивание криптосредств класса КС1 и КС2 осуществляется без контроля со стороны ФСБ России (если этот контроль не предусмотрен техническим заданием на разработку (модернизацию) информационной системы)».

Таким образом, имея в своем составе встроенное СКЗИ КриптоПро CSP, программа CyberSafe Enterprise может быть использована в системе защиты персональных данных классов КС1 и КС2.

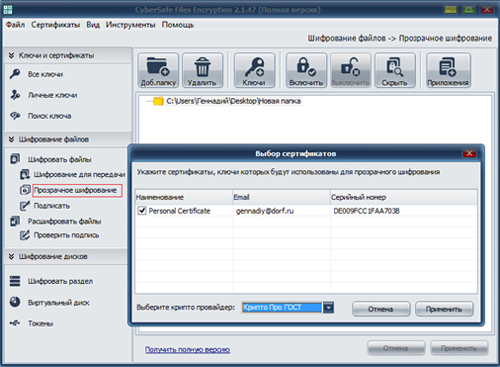

После установки КриптоПро CSP на компьютер пользователя при создании сертификата в CyberSafe Enterprise появится возможность создать сертификат КриптоПРО:

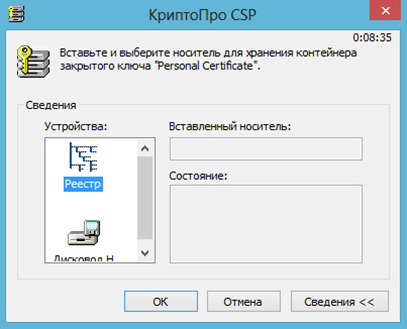

Далее необходимо выбрать место хранения контейнера закрытого ключа КриптоПро и задать пароль к контейнеру. Для хранения может быть использован реестр операционной системы либо съемный носитель (токен):

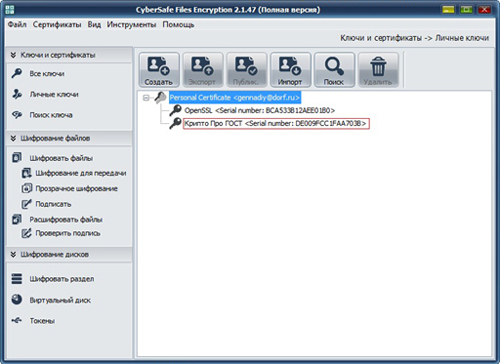

После завершения создания сертификата CyberSafe ключи КриптоПРО также созданы, отображаются на вашей связке и доступны для использования:

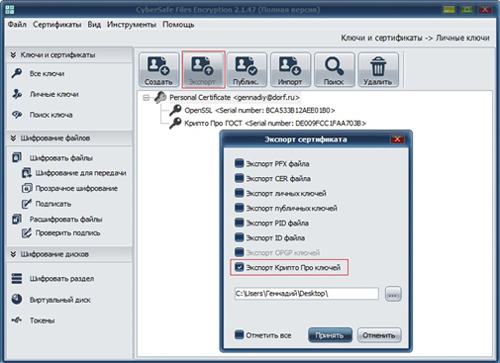

В том случае, если возникает необходимость экспортировать ключи КриптоПро в отдельный файл, это можно сделать через стандартную функцию экспорта ключей CyberSafe:

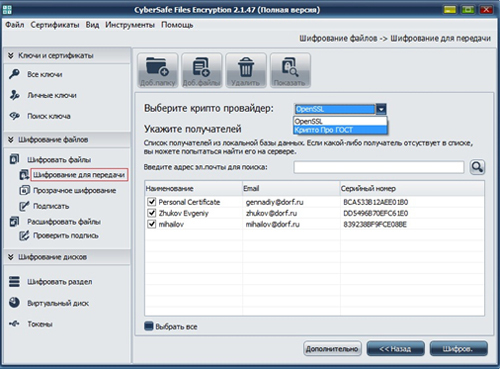

Если вы хотите зашифровать файлы для передачи другим пользователям (или подписать их своей цифровой подписью) и использовать для этого ключи КриптоПро, из списка доступных криптопровайдеров необходимо выбрать КриптоПро:

В том случае, если вы хотите использовать ключи КриптоПро для прозрачного шифрования файлов, в окне выбора сертификатов в качестве криптопровайдера также следует указать КриптоПро:

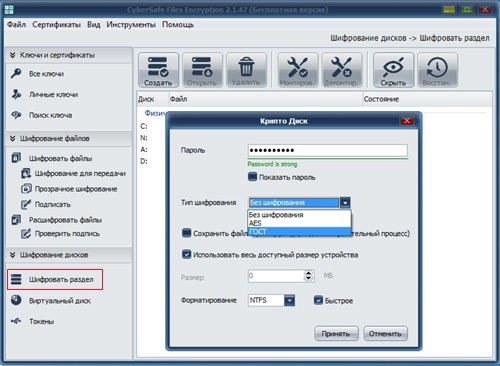

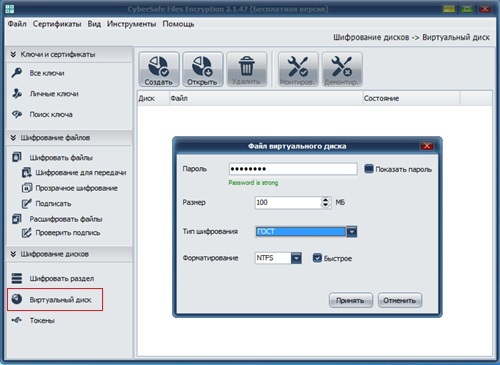

В CyberSafe существует возможность использовать КриптоПРО и алгоритм ГОСТ для шифрования логических дисков/разделов и создания виртуальных зашифрованных дисков:

Также, на основе сертификатов КриптоПро, может быть настроено шифрование электронной почты. В КприптоПро CSP алгоритмы формирования и проверки ЭП реализованы в соответствии с требованиями стандарта ГОСТ Р 34.10-2012, алгоритм шифрования/дешифрования данных реализован в соответствии с требованиями стандарта ГОСТ 28147-89.

На сегодняшний день CyberSafe является единственной программой, которая сочетает в себе функции по шифрованию файлов, сетевых папок, логических дисков, электронной почты и возможность работы в качестве удостоверяющего центра с поддержкой стандартов шифрования ГОСТ 28147-89 и ГОСТ Р 34.10-2012.

Документы

1. Федеральный закон «О персональных данных» от 27.07.2006 № 152-ФЗ.

2. Положение об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных, утвержденное Постановлением Правительства Российской Федерации от 17 ноября 2007 г. № 781.

3. Методические рекомендации по обеспечению с помощью криптосредств безопасности персональных данных при их обработке в информационных системах персональных данных с использованием средств автоматизации, утвержденные руководством 8 Центра ФСБ России 21 февраля 2008 года № 149/54-144.

4. Положение о разработке, производстве, реализации и эксплуатации шифровальных (криптографических) средств защиты информации, утвержденное Приказом ФСБ РФ от 9 февраля 2005 г.№ 66.

5. Требования к средствам электронной подписи и Требования к средствам удостоверяющего центра, утвержденные Приказом Федеральной службы безопасности Российской Федерации от 27 декабря 2011 г. № 796.

Браузерные плагины

Для того, чтобы из скриптов WEB-страницы вызвать нативную библиотеку большинство браузеров поддерживают специальные расширения — ActiveX для IE и NPAPI-плагин для GH, MF, Opera, Sаfari и др. В данный момент на рынке существует широкий спектр продуктов, относящихся к браузерным плагинам. Архитектурно данные плагины могут быть исполнены по-разному. Некоторые работают на базе CryptoAPI и требуют дополнительной установки криптопровайдера, другие используют в качестве криптоядра PKCS#11-совместимые устройства и не требуют установки дополнительных СКЗИ на рабочее место клиента. Есть универсальные плагины, которые поддерживают как все основные криптопровайдеры, так и широкий спектр аппаратных СКЗИ.

Кроссбраузерные плагины

ActiveX

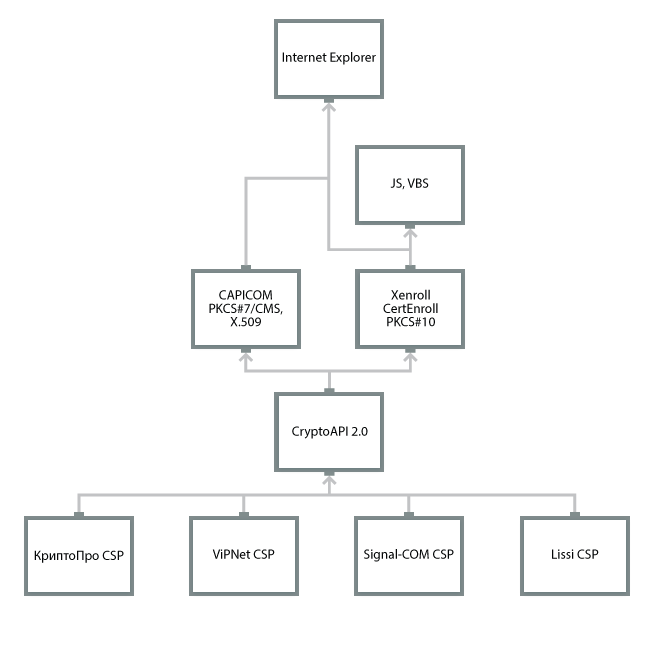

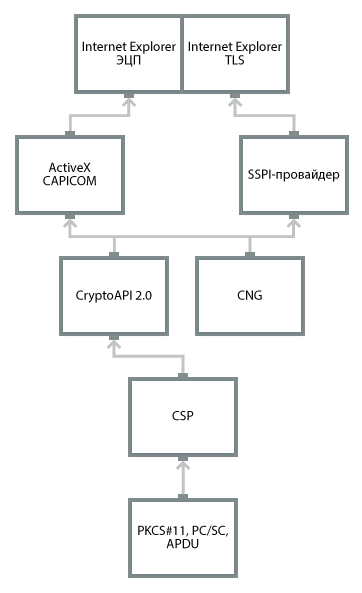

Компания Microsoft разработала два основных клиентских ActiveX-компонента, которые транслируют функционал CryptoAPI в скрипты, в браузер.

Для генерации ключа и создания PKCS#10-запроса применятся компонент XEnroll/CertEnroll, а для ЭЦП/шифрования и работы с сертификатами компонент CAPICOM.

В следующих статьях будут подробно рассмотрены оставшиеся решения.

Защита криптографической информации в коммерческой деятельности

Современные предприятия хранят и управляют большей частью своей личной и конфиденциальной информации в режиме онлайн — в облаке с бесперебойным подключением к сети. Именно по этой причине компании включают шифрование в свои планы по обеспечению безопасности облачных данных. Им важно сохранить конфиденциальность и безопасность своих данных независимо от их местонахождения.

Для решения этой задачи применяются различные устройства шифрования, приборы защиты телефонии. С КЗИ применяется для офисного оборудования, такого как факсы, телекс или телетайп. Также в коммерческой отрасли применяется система электронных подписей, упомянутая выше.

Есть два вида средств криптографической защиты информации: устанавливаемые отдельно и встроенные в носитель.

СКЗИ, устанавливаемое отдельно — это программа, которая устанавливается на любое компьютерное

устройство. Такие СКЗИ используются повсеместно, но имеют один недостаток: жесткую привязку к одному рабочему

месту. Вы сможете работать с любым количеством электронных подписей, но только на том компьютере или ноутбуке,

на котором установлена СКЗИ. Чтобы работать на разных компьютерах, придется для каждого покупать дополнительную

лицензию.

При работе с электронными подписями в качестве устанавливаемого СКЗИ чаще всего используется криптопровайдер

КриптоПро CSP. Программа работает в Windows,

Unix и других операционных системах, поддерживает отечественные стандарты безопасности ГОСТ Р 34.11-2012

и ГОСТ Р 34.10-2012.

Реже используются другие СКЗИ:

Все перечисленные СКЗИ сертифицированы ФСБ и ФСТЭК, соответствуют стандартам безопасности, принятым в России.

Для полноценной работы также требуют покупки лицензии.

СКЗИ, встроенные в носитель, представляют собой «вшитые» в устройство средства шифрования, которые

запрограммированы на самостоятельную работу. Они удобны своей самодостаточностью. Все необходимое для того, чтобы

подписать договор или отчет, уже есть на самом носителе. Не надо покупать лицензии и устанавливать дополнительное

ПО. Достаточно компьютера или ноутбука с выходом в интернет. Шифрование и расшифровка данных производятся внутри

носителя. К носителям со встроенным СКЗИ относятся Рутокен ЭЦП, Рутокен ЭЦП 2.0 и JaCarta SE.

Криптопровайдеры

Де-факто стандартом отрасли является класс криптосредств, известных как криптопровайдеры. Криптопровайдер — это предоставляющая специальный API и специальным образом зарегистрированная в ОС библиотека, которая позволяет расширить список поддерживаемых в ОС криптоалгоритмов.

Следует отметить, что несовершенство предлагаемых MS Windows механизмов расширения вынуждает разработчиков криптопровайдеров дополнительно модифицировать высокоуровневые криптобиблиотеки и приложения MS Windows в процессе их выполнения для того, чтобы «научить» их использовать российские криптоалгоритмы.

Следует понимать, что не все СКЗИ одного вида реализуют полный объем функциональности, приведенный в таблицах. Для уточнения возможностей криптосредств следуют обратиться к производителю.

Адекватный класс СКЗИ для бизнеса

Всем привет, меня зовут Василий Степаненко, и теперь я работаю в НУБЕС.

Эта статья для тех, кто любит “перебдеть”, и все информационные системы, в которых производится обработка персональных данных, категорировать по максимальному уровню защищенности, т.е. У З-1. Конечно же бывают случаи, когда действительно у информационной системы должен быть УЗ-1, но чаще все же этот уровень защищенности выводят на всякий случай, чтобы точно не придрались.

Так вот, есть открытый реестр сертифицированых по требованиям ФСБ России СЗИ: http://clsz.fsb.ru/clsz/certification.htm (сам реестр больше, это выписка, свободно доступная). В этом реестре только отечественные СКЗИ, в которых реализованы российские алгоритмы шифрования, такие как ГОСТ 34.10-2018 (электронная цифровая подпись), ГОСТ 34.11-2018 (хеш-функция), ГОСТ 34.12-2018 (блочные шифры, Кузнечик и Магма).

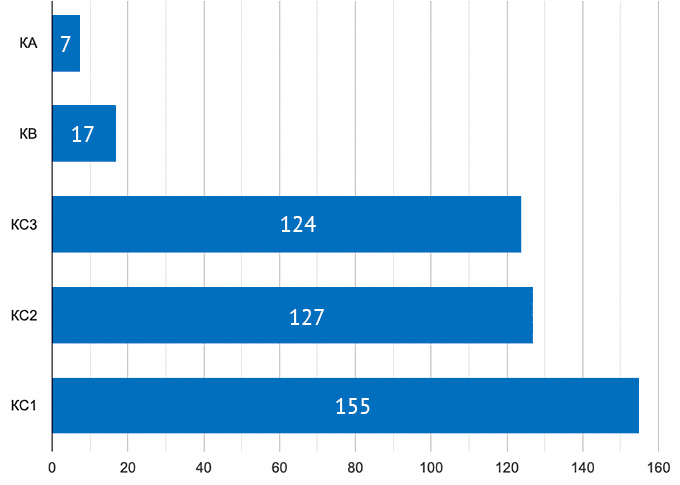

Из реестра нас интересуют только СКЗИ, поэтому средства антивирусной защиты, операционные системы, различные фильтры, межсетевые экраны и прочее не будем учитывать. Для персданных по этим классам СЗИ нужно брать реестр ФСТЭК России. Берем из реестра ФСБ именно СКЗИ классов КС1, КС2, КС3, КВ и КА, которые применяются для защиты сведений конфиденциального характера (но не гостайны) и смотрим, сколько каких вообще есть.

Количество СКЗИ в реестре: 430 шт.

Как видите, не так уж много СКЗИ, сертифицированных по требованиям ФСБ России, особенно КА и КВ.

Поясню по классам СКЗИ (КС1, КС2, КС3, КВ, КА) – их применение зависит от предполагаемого нарушителя. Если все сильно упростить, то можно сказать так:

Грубо говоря, КС1 – это самый низкий класс СКЗИ, предполагающий, что вокруг СКЗИ создано много преград для нарушителя и защищаемая информация не очень интересна спецслужбам. А класс КА, наоборот, предполагает, что в СКЗИ реализована защита от многих угроз, и посредством КА можно защищать весьма значимые сведения конфиденциального характера.

Когда разговор заходит о персданных (они относятся к сведениям конфиденциального характера), то все обычно вспоминают про 152-ФЗ, ПП-1119, 21 Приказ ФСТЭК, но есть еще и Приказ ФСБ России № 378 от 10.07.2014 г., которым тоже нужно руководствоваться, если речь идет о защите персональных данных. Консалтеры не очень любят вспоминать про СКЗИ, потому что они больше юристы, чем реальные безопасники. Обратите на 378 Приказ ФСБ внимание, если вдруг у вас идет консалтинговый проект по защите персданных.

В 378 Приказе ФСБ России есть привязка, какие СКЗИ нужно использовать для каких уровней защищенности персданных:

Таким образом, если Оператор персданных счёл для себя актуальными угрозы первого или второго типа (и соответственно вывел УЗ-1 или УЗ-2), то ему придется покупать СКЗИ классов КВ или КА. Их весьма немного в реестре ФСБ России, но что еще хуже, даже имеющиеся в реестре образцы не очень производительны. Для понимания – в КВ и КА речь не про Гб/с, а про Мб/с.

Напомню типы угроз по отношению к информационной системе персональных данных, которые определены в Постановлении Правительства № 1119 от 01.11.2012 г.:

Оператор персданных сам решает, какие типы угроз по 1119-ПП для него актуальны, а значит вполне возможно сказать, что в информационной системе коммерческой организации актуальны угрозы 3-го типа, не связанные с закладками в ПО. Таким образом, и на СКЗИ вы сможете сэкономить и обеспечить нормальную производительность шифрования, ведь чем выше класс СКЗИ, тем дороже. Все последние публичные утечки персданных связаны с наличием уязвимостей, неправильными настройками, публикацией наружу того, чего не нужно было публиковать, но не с тем, что в какой-либо ОС или браузере вендор оставил для спецслужб тайный ход, и они им воспользовались.

Лучше купите средства защиты и настройте их (это, увы, тоже не все делают), чтобы утечки не случились, чем внедрять в коммерческой организации СКЗИ классов КВ или КА. Кстати, и ключи шифрования для КВ и КА генерируются не в самих СКЗИ этих классов. Придется еще и к вендору, а возможно, и в ФСБ обращаться.

Если вы определили для себя необходимость применения КС2, КС3, КВ, КА, и решили разместить систему в облаке, стоит ориентироваться на облачных провайдеров, являющихся заодно и ЦОДами с услугой Colocation, так как начиная с КС2 и выше все СКЗИ будут программно-аппаратными, а значит стоит искать стойку (КС3, КВ, КА) или юнит (КС2).

Если же все упростить, то коммерческая компания может для себя определить актуальными угрозы 3-го типа по 1119-ПП. А значит выбрать, если это вообще необходимо, СКЗИ класса КС1, которые в свою очередь могут быть виртуальными (например, С-Терра виртуальный шлюз, ViPNet Coordinator VA) и спокойно разместить их в облаке, соответствующем 152-ФЗ, и с реальными мерами защиты, нейтрализующими всех возможных нарушителей.