Проверка готовности ключевого идентификатора Рутокен к смене криптопровайдера

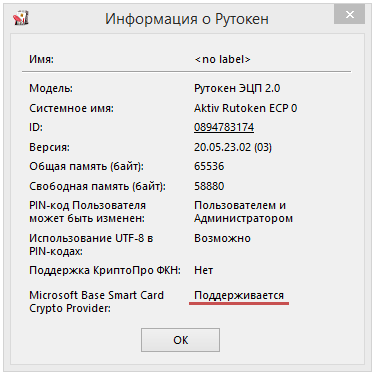

Для того, чтобы проверить готовность ключевого идентификатора Рутокен к настройке для работы с ЕГАИС, откройте «Панель управления Рутокен» — вкладка «Администрирование» — кнопка «Информация» — и проверьте статус напротив поля «Microsoft Base Smart Card Crypto Provider»:

Данный статус означает, что электронный идентификатор Рутокен уже готов к настройке криптопровайдера по умолчанию. Переходите ко второму пункту данной инструкции — «Смена криптопровайдера по умолчанию»

Если статус Поддерживается, переходим к пункту 3.

Если напротив поля «Microsoft Base Smart Card Crypto Provider» стоит статус Активировать или Не поддерживается, переходим к пункту 2.

Включение поддержки криптопровайдера для Рутокен ЭЦП

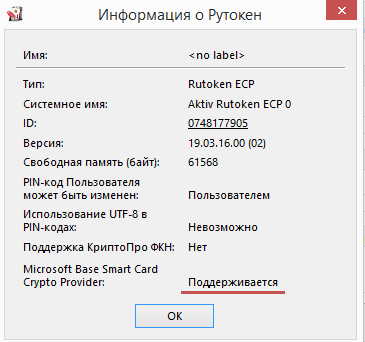

Для проверки готовности ключевого идентификатора Рутокен к настройке для работы с ЕГАИС, откройте «Панель управления Рутокен» — закладка «Администрирование» — кнопка «Информация» — и проверьте статус напротив поля «Microsoft Base Smart Card Crypto Provider»:

В этом случае необходимо нажать на ссылку «Активировать», для того чтобы включить возможность поддержки криптопровайдера «Microsoft Base Smart Card Crypto Provider».

Если для Пользователя или Администратора установлен PIN-код не по умолчанию, его необходимо будет ввести во время активации.

Обратите внимание на то, что если оба PIN-кода не соответствуют значениям по умолчанию, для активации необходимо будет ввести последовательно PIN-код Администратора, затем Пользователя.

Если один или оба PIN-кода неизвестны, необходимо обратиться в компанию, предоставившую вам ключевой идентификатор, для получения PIN-кодов.

В случае, если узнать текущие значения PIN-кодов не представляется возможным, остается только вариант форматирования идентификатора Рутокен для установки новых значений PIN-кодов. Обращаем ваше внимание на то, что во время форматирования ключевого идентификатора все содержимое удаляется безвозвратно.

После процедуры активации статус в поле «Microsoft Base Smart Card Crypto Provider» должен измениться на «Поддерживается»

чтобы продолжить настройку ключевого идентификатора Рутокен переходим к Пункту 2.

Статус «Не поддерживается» отображается если производится попытка настройки модели Рутокена, не предназначенной для работы с ЕГАИС, например Рутокен Lite или Рутокен S. Для работы с ЕГАИС подходит только модель Рутокен ЭЦП 2.0

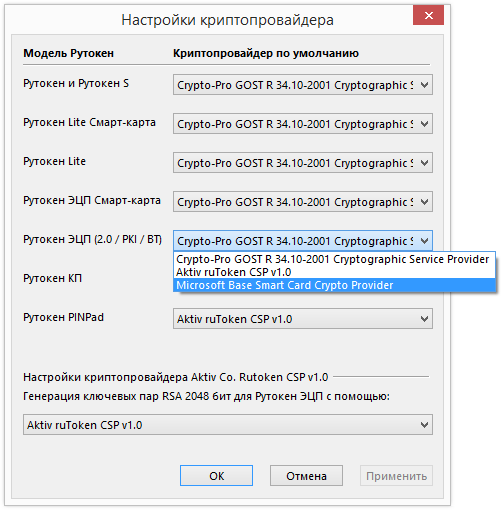

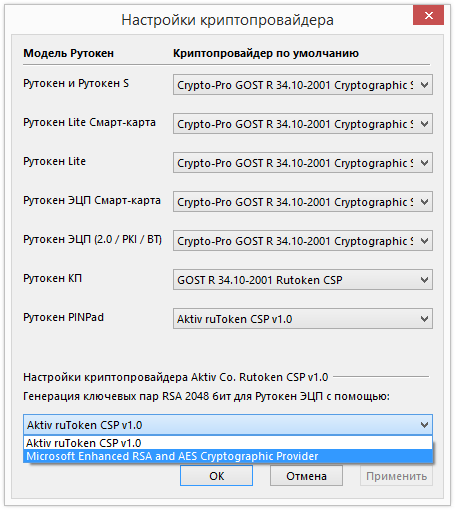

Смена криптопровайдера по умолчанию

В окне «Настройки криптопровайдера» для электронного идентификатора Рутокен ЭЦП 2.0 нужно выбрать «Microsoft Base Smart Card Provider».

Если на компьютере будет производиться генерация ключевой пары RSA, установите в нижнем поле Microsoft Enhanced RSA and AES Cryptographic Provider

Для сохранения изменений, нажмите кнопку «ОК».

Настройка рабочего места для работы с порталом ЕГАИС.

Подробная инструкция по генерации транспортного ключа в личном кабинете ЕГАИС и установке универсального транспортного модуля можно посмотреть здесь.

Хранение электронно-цифровых подписей (ЭЦП) на специальных устройствах, называемых токенами, в последнее время стало нормой. Главной из особенностей такого устройства, является то, что без знания PIN-кода, зашитого в устройстве, получить доступ к ЭЦП невозможно.

Для каждой модели токена существуют стандартные (заводские) PIN-коды, которые записываются в устройство производителями. Причём, для каждого устройства установлено два PIN-кода: пользовательский и администраторский. Первый используется для доступа к ЭЦП, второй — для администрирования устройства и управления PIN-кодами.

При изготовлении электронно-цифровой подписи, в зависимости от назначения последней, удостоверяющий центр может оставить на токене заводской PIN-код или заменить его своим, о чём, как правило, извещает получателя. После получения ЭЦП в удостоверяющем центре пользователь уже сам решает, изменить PIN-код на какой-то свой или оставить имеющийся.

Руководства

ESMART PKI Client — Руководство пользователя

ESMART PKI Client — Руководство администратора

Я купил новый USB-токен или смарт-карту ESMART Token и не знаю PIN-код

По умолчанию на устройствах ESMART Token заданы следующие значения:

— PIN-код пользователя — 12345678

— SO-PIN (PIN-код администратора) — 12345678

Я забыл PIN-код

При наличии SO-PIN (PIN-кода администратора) Вы можете разблокировать PIN-код пользователя при помощи программного обеспечения ESMART PKI Client.

Если утерян SO-PIN (PIN-код администратора), но имеется PIN-код пользователя, Вы можете продолжить использование ESMART Token как пользователь (удаление, запись, просмотр).

При утере SO-PIN и PIN-кода пользователя, использование или возврат к заводским настройкам

На токене/смарт-карте имеются контейнеры, созданные при помощи СКЗИ «КриптоПРО CSP», они отображаются в ESMART PKI Client, но я ничего не могу подписать

Решения для Windows

Записанный в УЦ ФНС России контейнер с сертификатом не отображается в КриптоПро CSP

Данная особенность связана с переводом поддержки носителей с неизвлекаемыми ключами ESMART Token ГОСТ с интерфейса READER на PKCS#11. Для регистрации поддержки PKCS#11 необходимо переподключить модуль PKCS#11:

Панель управления — КриптоПро CSP — Запустить с правами администратора — Оборудование — Настроить считыватели — Считыватель смарт-карт PKCS#11 — Удалить — Добавить — Считыватель смарт-карт PKCS#11.

Рекомендуем отмечать галочками только те носители, которые Вы действительно планируете использовать на данной рабочей станции, иначе в системном журнале будут множество ошибок загрузки библиотек.

Краткая видеоинструкция по добавлению считывателя в КриптоПро CSP 5.0.

Более подробная инструкция приведена на сайте компании КриптоПро

При попытке записать контейнер КриптоПро на ESMART Token 64K в КриптПро CSP возникает ошибка: «Ошибка 0х80090023: Токен безопасности не имеет доступного места для хранения дополнительного контейнера.»

При установке ESMART PKI Client возникает ошибка 26352

При запуске ESMART PKI Client появляется сообщение «The requested security protocol is not supported»

Данная ошибка может проявиться на ОС Windows Vista SP2 и Windows Server 2008 SP2. Для решения проблемы установите соответствующий патч из статьи на сайте Microsoft

При запуске ПО ESMART PKI Client появляется сообщение: «Ошибка при инициализации PKCS #11. Возможно, в системе не установлены соответствующие библиотеки». E SMART PKI Client запускается, но не определяются смарт-карты и ESMART Token

Переустановите ESMART PKI Client, запустив установщик

от имени администратора

или установите библиотеки вручную.

Также возможно возникновение данной ошибки при установке PKI Client посредством Windows Remote Desktop (RDP). Для установки PKI Client рекомендуем использовать иное ПО для удалённого доступа к компьютеру

На удаленном рабочем столе не отображаются ESMART Token и смарт-карты. КриптоПРО CSP не определяет сертификаты на ESMART Token. В запущенном ESMART PKI Client не отображаются подключенные ESMART Token

Особенность работы со смарт-картами в терминальной сессии заключается в том, что использовать можно только смарт-карты, подключенные к клиентской станции. Смарт-карты, подключенные непосредственно к терминальному серверу в терминальной сессии использовать нельзя. Это ограничение службы терминалов.

ESMART Token, подключенный к удаленной машине при работе через RDP, работать не будет. Необходимо или подключать его к машине, с которой заходит клиент, или воспользоваться иным ПО для удалённого доступа к компьютеру

При подключении ESMART Token в ПО КриптоПро CSP не отображаются установленные на этом ESMART Token сертификаты. При работе с ESMART Token отображается предупреждение: «Некорректный тип носителя или носитель не отформатирован.»

Необходимо зайти в КриптоПро CSP на вкладку «Оборудование» — строка «Типы ключевых носителей», нажать на кнопку «Настроить типы носителей». В ключевых носителях должны быть установлены следующие носители: ESMART Token 64K, ESMART Token GOST (3 шт.). При отсутствии данных об этих ESMART Tokenах работать с КриптоПро CSP будет невозможно.

Поддержка ESMART Token 64K в КриптоПро начинается с версии 3.6 R2, ESMART Token ГОСТ с версии 3.9. Если версия старше, то следует установить «Модуль поддержки КриптоПро CSP для Windows» для ESMART Token 64K и/или ESMART Token GOST. В ином случае следует переустановить КриптоПро CSP. Если переустановка не помогает, то следует установить «Модуль поддержки КриптоПро CSP для Windows»

Не удается записать контейнеры VipNet на ESMART Token при использовании профиля «По умолчанию»

Необходимо установить профиль VipNet, VipNet2 или VipNet3

На компьютерах с ОС Windows XP не удается авторизоваться при помощи смарт-карт

Необходимо установить Microsoft Base Smart Card Cryptographic Service Provider Package (KB909520). А также драйвера для устройств чтения смарт-карт.

Если неработающее устройство это ESMART Token, а не смарт-карта (то есть ридер и смарт-карта в одной сборке), то необходимо установить обновление с драйверами — Microsoft Usbccid (WUDF).

Так как поддержка Windows XP прекращена, необходимое для работы ESMART Token ПО не устанавливается в автоматическом режиме

При запуске *.exe файла, не находится файл*.msi, хотя оба помещены в одну папку

Убедиться, что архив с файлами распакован и запуск установки осуществляется не из этого архива.

Возможно, потребуется отключение SmartScreen для файлов в панели настроек.

При переключении режима работы Службы смарт-карт (на авто или ручной режим) возникает ошибка: «Невозможно создать файл, т.к. он уже существует»

Необходимо вручную изменить значения в реестре, выполняющие ту же функцию: HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesSCardSvr

для параметра Start поменять с 4 на 2

Примечание:

Automatic (Delayed Start) — 2

Manual — 3

Disabled — 4

При извлечении карты не блокируется АРМ

Необходимо включить политику блокировки при извлечении локально в gpedit.msc (Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Локальные политики — Параметры безопасности — Интерактивный вход в систему: поведение при извлечении смарт-карты — выставить опцию «Блокировка рабочей станции»). Также необходимо убедиться, что служба «Политика удаления смарт-карт» запущена, тип запуска установлен Автоматический

После установки ПО на Windows XP ESMART Token не определяется клиентом, а также в разделе «Оборудование» отображается как неверно установленный

При перенаправлении ESMART через RDP. Ошибка библиотек PKCS #11

Проблема заключается в одном из обновлений Windows.

Решение на сайте Microsoft

При работе через RDP из внешней сети возникает ошибка Kerberos

При попытке обратиться к контейнеру КриптоПро через ACR3901U мигает окно, соединение сбрасывается

Проявляется с прошивкой v.110, необходимо обновить прошивку до v.111

Ошибка: «Данная реализация не является частью протестированных криптографических алгоритмов Windows Platform FIPS»

Необходимо отключить политику «Системная криптография: использовать FIPS совместимые алгоритмы для шифрования, хеширования и подписывания»

Ручная установка драйверов

Решения для Linux / MacOS

ESMART PKI Client не запускается

При запуске ПО ESMART PKI Client появляется сообщение: «Ошибка при инициализации PKCS#11. Возможно в системе не установлены соответствующие библиотеки»

При запуске ПО ESMART PKI Client появляется окно с сообщением: «Unable to load library: libisbc_pkcs11_main.so»

ПО ESMART PKI Client не запускается. В терминале отображается ошибка с текстом «System. DllNotFoundException: libgdiplus.so»

Особенность работы со смарт-картами в терминальной сессии заключается в том, что использовать можно только смарт-карты, подключенные к клиентской станции. Смарт-карты, подключенные непосредственно к терминальному серверу в терминальной сессии использовать нельзя. Это ограничение службы терминалов.

ESMART Token, подключенный к удаленной машине при работе через RDP, работать не будет. Необходимо или подключать его к машине, с которой заходит клиент, или воспользоваться другим ПО для подключения к машине (TeamViewer и др.)

Необходимо установить профиль для ESMART Token VipNet, VipNet2 или VipNet3

В VirtualBox на MacOS не определяется ESMART Token, возникает ошибка: «Used by someone else»

Привязать ESMART Token в настройках виртуальной машины (если есть запись с этим устройством, удалить её и привязать заново). Извлечь ESMART Token, выключить виртуальную машину, включить заново, подключить ESMART Token

Основных форм-факторов, в которых выпускаются токены, три: USB-токен, смарт-карта и брелок. Защита при помощи PIN-кода чаще всего встречается в USB-токенах, хотя последние модели USB-токенов выпускаются с возможностью установки RFID-метки и с жидкокристаллическим дисплеем для генерации одноразовых паролей.

Остановимся подробнее на принципах функционирования токенов с PIN-кодом. P IN-код — это специально заданный пароль, который разбивает процедуру аутентификации на два этапа: присоединение токена к компьютеру и ввод собственно PIN-кода.

Наиболее популярные модели токенов на современном электронном рынке России – Рутокен, eToken от компании “Аладдин”, и электронный ключ от компании “Актив”. Рассмотрим наиболее часто задаваемые вопросы касательно PIN-кодов для токена на примере токенов этих производителей.

1. Какой PIN-код используется по умолчанию?

В таблице ниже представлены информация о PIN-кодах по умолчанию для токенов Рутокен и eToken. Пароль по умолчанию отличается для разных уровней владельцев.

2. Надо ли изменять PIN-код по умолчанию? Если да, то в какой момент работы с токеном?

PIN-код по умолчанию настоятельно рекомендуется изменить сразу после старта работы с токеном.

3. Что делать, если PIN-коды на токене неизвестны, а PIN-код по умолчанию уже сброшен?

Единственный выход — полностью очистить (отформатировать) токен.

4. Что делать, если PIN-код пользователя заблокирован?

Разблокировать PIN-код пользователя можно через панель управления токена. Для выполнения этой операции необходимо знать PIN-код администратора.

5. Что делать, если PIN-код администратора заблокирован?

Разблокировать PIN-код администратора невозможно. Единственный выход — полностью очистить (отформатировать) токен.

6. Какие меры безопасности предприняты производителями для снижения риска подбора пароля?

Основные пункты политики безопасности для PIN-кодов USB-токенов компаний “Аладдин” и “Актив” представлены в таблице ниже. Проанализировав данные таблицы можно сделать вывод, что eToken предположительно будет иметь более защищенный пин код. Рутокен, хоть и позволяет задавать пароль всего из одного символа, что небезопасно, по остальным параметрам не уступает продукту компании “Аладдин”.

Важность сохранения PIN-кода в секрете известна всем тем, кто использует токены в личных целях, хранит на нем свою электронную подпись, доверяет электронному ключу информацию не только личного характера, но и детали своих бизнес-проектов. Токены компаний “Аладдин” и “Актив” обладают предустановленными защитными свойствами и вместе с определенной долей предосторожности, которая будет проявлена пользователем, снижают риск подбора пароля до минимума.

Программные продукты Рутокен и eToken представлены в интернет-магазине Cryptostore.ru в различных конфигурациях и форм-факторах. Предлагаемый ассортимент позволит вам выбрать именно ту модель токена, которая наиболее отвечает вашим требованиям, будь то токен в виде USB-брелока или электронный ключ, дополненный флэш-картой для хранения ваших данных.